PyPI ekotizimidagi xavf: Ochiq manbali paketlar orqali tashkilot infratuzilmasiga kirish holatlari ortmoqda

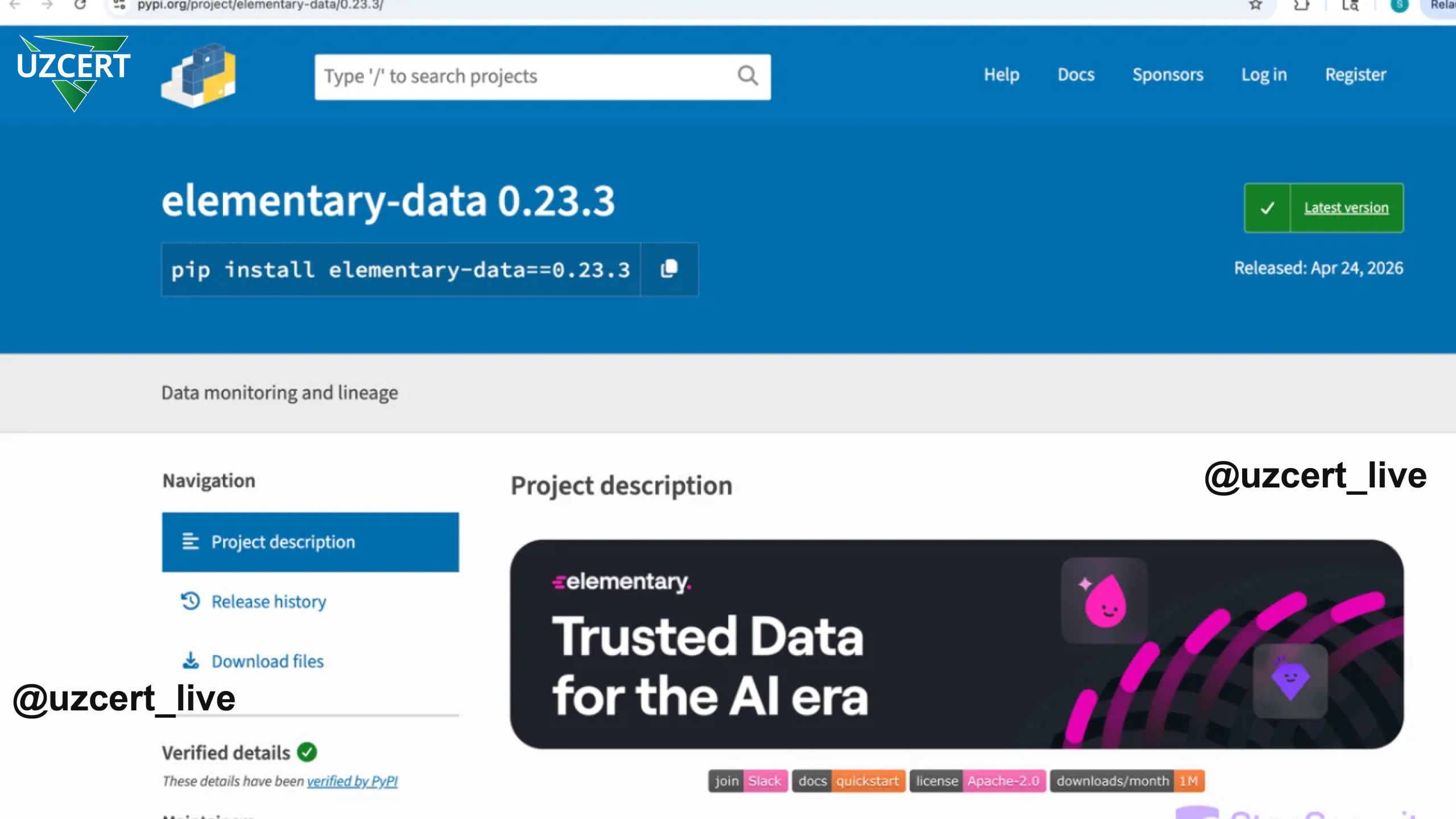

Raqamli ekotizim tobora kengayib borar ekan, kiberjinoyatchilar ham o‘z nishonlarini yanada chuqurroq va strategik nuqtalarga yo‘naltirmoqda. Bu safar hujum oddiy foydalanuvchiga emas, balki butun dasturchilar ekotizimiga qaratildi. Ishonchli deb hisoblangan ochiq manbali kutubxona — elementary-data — kutilmaganda global kiberhujum markaziga aylandi.

Bu hodisa oddiy xatolik emas. Bu — puxta o‘ylangan, yuqori darajada avtomatlashtirilgan va millionlab qurilmalarga kirib borishga mo‘ljallangan ta’minot zanjiri hujumi.

Oyiga 1 milliondan ortiq yuklab olinadigan paket orqali hujumchilar minglab tizimlarga eshik ochdi. Zararli 0.23.3 versiya rasmiy platforma — Python Package Index orqali tarqatildi. Bundan ham xavflisi, shu versiya Docker muhitida ham — GitHub Container Registry orqali yoyildi.

Bu degani:

👉 Siz hech qanday shubha qilmasdan “latest” versiyani o‘rnatgan bo‘lishingiz mumkin

👉 Va shu orqali tizimingiz allaqachon hujumchiga ochilgan bo‘lishi ehtimoli bor

Eng xavfli nuqta: CI/CD tizimining buzilishi

Hujumchilar to‘g‘ridan-to‘g‘ri kodni buzmagan. Ular bundan ham xavfli yo‘lni tanlashdi — GitHub Actions pipeline’ini nishonga olishdi.

Qanday qilib?

- Oddiy pull request kommentiga zararli kod joylashtirildi

- Avtomatik workflow bu kodni tekshirmasdan ishga tushirdi

- Pipeline tokeni orqali “ishonchli” release yaratildi

- Va zararli paket rasmiy yangilanish sifatida tarqatildi

⚠️ Eng qo‘rqinchlisi — bu jarayonda asosiy kodga umuman tegilmagan.

🦠 Ko‘rinmas virus: tizimga o‘rnatilishi bilan ishga tushadi

Zararli paket o‘rnatilishi bilan tizimga elementary.pth fayli joylashtiriladi. Python ishga tushishi bilan bu fayl avtomatik bajariladi.

Natija?

👉 Siz hech narsani sezmasdan turib:

- API kalitlaringiz

- Bulut tokenlaringiz

- SSH kalitlaringiz

.envfayllaringiz- Hatto kriptovalyuta hamyonlaringiz

👉 Barchasi jimjitlik bilan o‘g‘irlanadi.

💀 Uchinchi bosqich: to‘liq nazorat va ma’lumotlar sizib chiqishi

Bu oddiy zararli kod emas — bu 3 bosqichli professional information stealer:

- Tizimni tekshiradi

- Eng muhim ma’lumotlarni aniqlaydi

- Ularni arxivlab, hujumchiga yuboradi

Va bularning barchasi — hech qanday ogohlantirishsiz sodir bo‘ladi.

📉 Siz ham zararlangan bo‘lishingiz mumkin!

Agar siz:

- elementary-data paketidan foydalansangiz

- yoki Docker’da “latest” image ishlatsangiz

👉 Sizning tizimingiz xavf ostida bo‘lishi mumkin.

❌ XAVFLI:

- 0.23.3 versiya

✅ XAVFSIZ:

- 0.23.2

- 0.23.4

🚨 ZUDLIK BILAN QILISH KERAK BO‘LGAN ISHLAR

Agar eng kichik shubha bo‘lsa ham — vaqtni boy bermang:

🔴 Barcha parollarni darhol almashtiring

🔴 API kalitlar va tokenlarni bekor qiling

🔴 2FA yoqing

🔴 Tizim loglarini tekshiring

🔴 Ishonchsiz paketlarni olib tashlang

🧠 Xulosa: ishonch — eng katta zaiflikka aylandi

Bu hujum bizga juda muhim haqiqatni eslatadi:

❗ Siz ishlatayotgan kod — bu siz ishonayotgan tizimdir.

❗ Va aynan shu ishonch — eng katta hujum nuqtasiga aylanishi mumkin.

Bugungi kunda kiberxavfsizlik faqat antivirus yoki firewall emas. Bu — har bir kutubxona, har bir yangilanish va har bir avtomatlashtirilgan jarayonni shubha ostiga olishdir.