Linux yadrosidagi “Dirty Frag” zaifligi tizimlarda root uquqini egallash imkonini bermoqda: mutaxassislar ogoh bo’ling!

Kiberxavfsizlik mutaxassislari Linux yadrosida aniqlangan yangi va o‘ta xavfli zaiflik — “Dirty Frag” haqida jiddiy ogohlantirmoqda. Hozircha CVE identifikatori rasmiy ravishda biriktirilmagan ushbu zaiflik lokal imtiyozlarni oshirish (Local Privilege Escalation — LPE) imkonini berib, oddiy foydalanuvchiga tizimda root darajasidagi to‘liq nazoratni qo‘lga kiritish imkoniyatini yaratadi.

Eng xavotirli jihati shundaki, zaiflik uchun amaliy ekspluatatsiya kodi (PoC) allaqachon ommaga tarqalgan. Bu esa millionlab Linux serverlari va ish stansiyalarini real hujumlar xavfi ostida qoldirmoqda.

Mutaxassislarning ta’kidlashicha, “Dirty Frag” so‘nggi yillardagi eng xavfli Linux kernel zaifliklaridan biri bo‘lishi mumkin.

“Dirty Frag” nima?

“Dirty Frag” — Linux kernelidagi ikkita alohida page-cache yozish zaifligini birlashtirish orqali ishlaydigan murakkab ekspluatatsiya zanjiri hisoblanadi.

U quyidagi komponentlarga asoslanadi:

- xfrm-ESP Page-Cache Write

- RxRPC Page-Cache Write

Mazkur zaifliklar Linux yadrosining tarmoq bilan bog‘liq ichki mexanizmlaridan foydalanadi va himoyalangan deb hisoblangan fayl sahifalarini (page cache) bevosita xotirada o‘zgartirish imkonini beradi.

Bu esa hujumchiga:

/etc/passwd/usr/bin/su

kabi muhim tizim fayllarini yozish huquqisiz o‘zgartirish imkonini yaratadi.

Natijada oddiy foydalanuvchi root huquqiga ega bo‘lishi mumkin.

“Dirty Pipe”’ning yangi avlodi

Mutaxassislar “Dirty Frag” zaifligini mashhur “Dirty Pipe” hamda “Copy Fail” zaifliklari bilan bir xil sinfga mansub deb baholamoqda.

Ammo bu safar hujum:

struct pipe_buffer

emas,struct sk_bufftarkibidagifrag

mexanizmi orqali amalga oshiriladi.

Bu esa Linux yadrosining tarmoq steki va paketlarni qayta ishlash logikasiga bog‘liq yangi hujum yuzasini ochib berdi.

Zaiflik qanday ishlaydi?

Tadqiqotchi Hyunwoo Kim (@v4bel) aniqlagan ushbu zaiflik “zero-copy send path” mexanizmidan foydalanadi.

Hujumchi:

splice()tizim chaqiruvi yordamida faqat o‘qish huquqiga ega fayl sahifasini page cache ichiga joylaydi;- ushbu sahifa

skb fragmaydoniga bog‘lanadi; - keyinchalik kernel tarmoq kodlari aynan shu sahifa ustida joyida (in-place) kriptografik operatsiya bajaradi;

- natijada xotiradagi page cache o‘zgartiriladi.

Eng xavfli jihati — bu o‘zgarish doimiy ravishda RAM ichida saqlanadi va keyingi barcha o‘qishlar buzilgan versiyani qaytaradi.

Bunda hujumchi aslida faylga yozish huquqiga ega bo‘lmaydi.

Nima uchun “Dirty Frag” juda xavfli?

Ko‘plab kernel ekspluatatsiyalari race condition — ya’ni vaqtga bog‘liq holatlarga tayanadi. Ammo “Dirty Frag”:

- deterministik,

- juda barqaror,

- yuqori muvaffaqiyat darajasiga ega,

- kernel panic keltirib chiqarmaydi,

- vaqt sinxronizatsiyasiga bog‘liq emas.

Bu esa uni amaliy hujumlarda foydalanish uchun nihoyatda qulay qiladi.

ESP varianti qanday ishlaydi?

Zaiflikning birinchi qismi esp_input() funksiyasidagi IPsec ESP qayta ishlash logikasiga bog‘liq.

Muammo shundaki, ayrim holatlarda:

skb_cow_data()chaqiruvi bajarilmaydi va kernel to‘g‘ridan-to‘g‘ri hujumchi tayyorlagan frag ustida deshifrlash amallarini bajaradi.

Natijada hujumchi:

- fayldagi aniq offsetni,

- yoziladigan qiymatni

nazorat qilishi mumkin.

Tadqiqotchilar ushbu usul yordamida /usr/bin/su faylining page cache qismini o‘zgartirib, root shell ELF faylini joylashtirishga muvaffaq bo‘lgan.

RxRPC varianti qanday ishlaydi?

Ikkinchi zaiflik rxkad_verify_packet_1() funksiyasiga taalluqli.

Bu yerda RxRPC payload’ining birinchi 8 bayti ustida joyida kriptografik deshifrlash amalga oshiriladi.

Muammo shundaki:

src va dst bir xil sahifaga bog‘lanib qoladiva hujumchi kontrolli ma’lumot page cache ichiga yoziladi.

Hujumchi maxsus kalitlarni brute-force qilish orqali /etc/passwd faylidagi parol maydonini bo‘sh satrga aylantirishi mumkin.

Natijada:

- PAM autentifikatsiyasi chetlab o‘tiladi,

- parolsiz root login amalga oshiriladi.

Nega ikki ekspluatatsiya birlashtirilmoqda?

Har ikkala zaiflik alohida ishlaganda ayrim cheklovlarga ega.

ESP varianti

- ko‘pchilik distributivlarda mavjud;

- ammo

unshare(CLONE_NEWUSER)talab qiladi; - ayrim Ubuntu konfiguratsiyalarida AppArmor tomonidan bloklanadi.

RxRPC varianti

- namespace huquqlarini talab qilmaydi;

- ammo

rxrpc.komoduli barcha distributivlarda mavjud emas.

Shu sababli tadqiqotchilar ikki usulni birlashtirgan.

Ekspluatatsiya:

- avval ESP usulini sinaydi;

- muvaffaqiyatsiz bo‘lsa, avtomatik ravishda RxRPC usuliga o‘tadi.

Natijada deyarli barcha yirik Linux distributivlarida root olish imkoni paydo bo‘ladi.

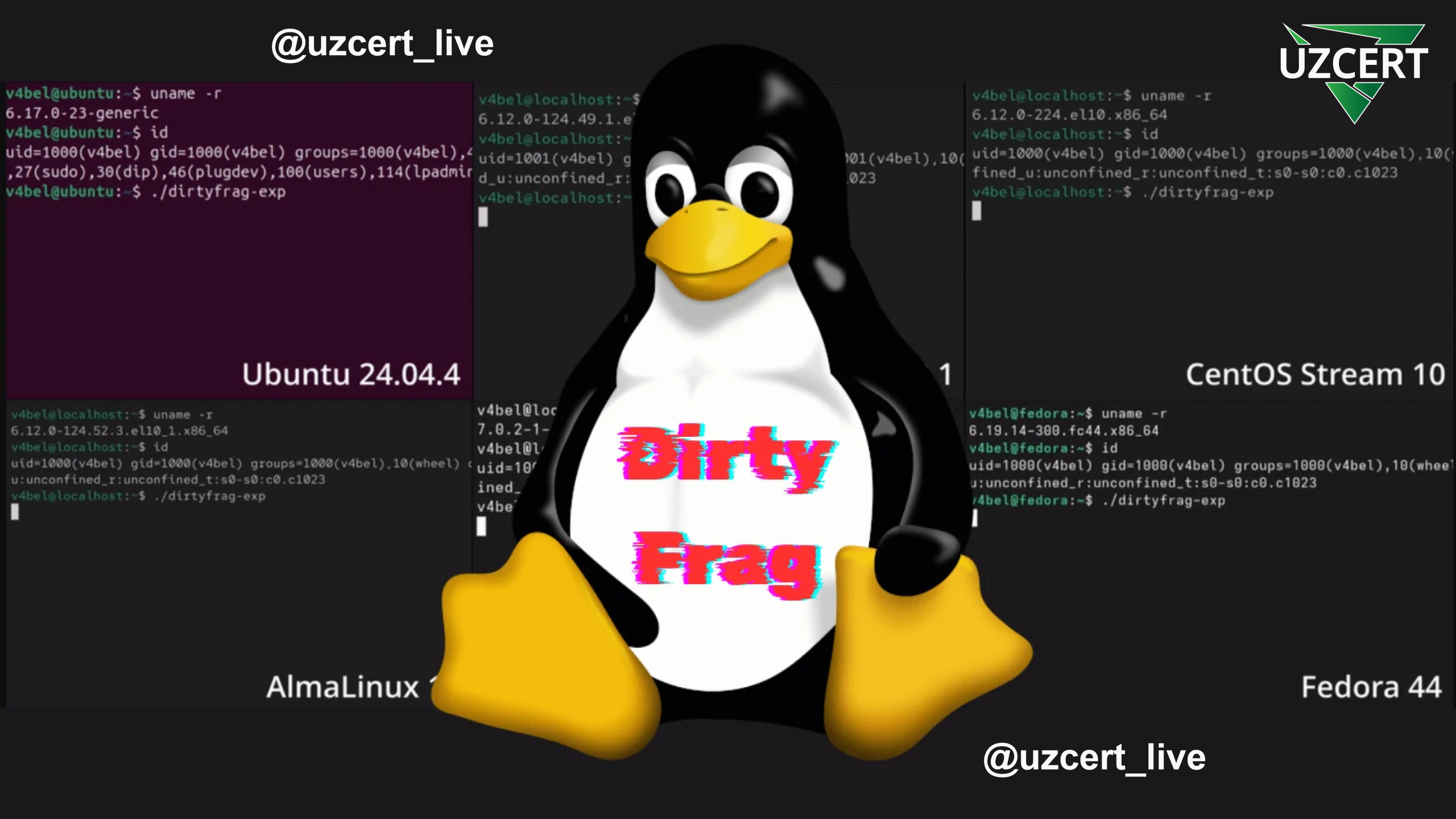

Ta’sirlangan distributivlar

Quyidagi tizimlar zaif ekani tasdiqlangan:

- Ubuntu 24.04.4

- RHEL 10.1

- openSUSE Tumbleweed

- CentOS Stream 10

- AlmaLinux 10

- Fedora 44

Mutaxassislarning qayd etishicha, zaiflik ayrim komponentlarda 2017-yildan beri mavjud bo‘lib kelgan.

Bu esa ekspluatatsiya oynasi deyarli 9 yilni tashkil qilishini anglatadi.

PoC ekspluatatsiyasi ommaga tarqaldi

Eng xavfli jihatlardan biri — ekspluatatsiya kodi allaqachon GitHub’da e’lon qilingan.

Bu esa:

- ransomware operatorlari,

- botnet guruhlari,

- APT hujumchilari,

- kriptomayner tarqatuvchilari

uchun qulay imkoniyat yaratadi.

Ayniqsa shared hosting, CI/CD serverlari va multi-user Linux tizimlari katta xavf ostida qolmoqda.

Hozircha rasmiy CVE yo‘q

Qiziqarli jihati shundaki, ushbu zaifliklar uchun hozircha rasmiy CVE identifikatori biriktirilmagan.

Sabab — xavfsizlik embargo muddatining uchinchi tomon tomonidan muddatidan oldin oshkor qilinishi.

Ammo bu holat zaiflik xavfini kamaytirmaydi.

Himoyalanish bo‘yicha tavsiyalar

Hozircha barcha distributivlar uchun rasmiy patchlar mavjud emas. Shu sababli administratorlarga vaqtinchalik himoya choralarini qo‘llash tavsiya qilinmoqda.

1. Xavfli modullarni o‘chirish

Quyidagi modullarni blacklist qilish tavsiya etiladi:

- esp4

- esp6

- rxrpc

Bu IPsec va RxRPC funksiyalarini vaqtincha ishdan chiqaradi, biroq ekspluatatsiya xavfini kamaytiradi.

2. Kernel yangilanishlarini kuzatish

Distributiv ishlab chiquvchilari tomonidan chiqariladigan:

- security advisory,

- backport patch,

- kernel update

larni imkon qadar tez o‘rnatish kerak.

3. Foydalanuvchi namespace’larini cheklash

Agar imkon bo‘lsa:

unshare(CLONE_NEWUSER)mexanizmini cheklash tavsiya etiladi.

4. Monitoring va audit

Quyidagi holatlar kuzatilishi kerak:

/usr/bin/sufaylining noodatiy o‘zgarishi;/etc/passwdfaylining modifikatsiyasi;- g‘ayritabiiy kernel loglari;

- IPsec yoki RxRPC bilan bog‘liq trafik anomaliyalari.

Linux yadrosidagi yangi xavfsizlik sabog‘i

“Dirty Frag” zamonaviy Linux yadrosi naqadar murakkab tizimga aylanganini yana bir bor ko‘rsatdi.

Ayniqsa:

- zero-copy mexanizmlar,

- page cache optimizatsiyalari,

- tarmoq stack’i,

- kriptografik tezlashtirish

kabi imkoniyatlar unumdorlikni oshirsa-da, xavfsizlik nuqtai nazaridan yangi zaiflik sinflarini yuzaga keltirmoqda.

“Dirty Frag” Linux tarixidagi eng xavfli lokal imtiyoz oshirish zaifliklaridan biri bo‘lishi mumkin. Ushbu ekspluatatsiya oddiy foydalanuvchiga tizimdagi eng yuqori — root darajasidagi nazoratni qo‘lga kiritish imkonini beradi.

Zaiflikning barqaror ishlashi, PoC kodining ommaga tarqalishi hamda ko‘plab distributivlarga ta’sir qilayotgani uni yanada xavfli qilmoqda.

Shu sababli Linux administratorlari va xavfsizlik mutaxassislari tizimlarni zudlik bilan audit qilishi, vaqtinchalik himoya choralarini qo‘llashi hamda rasmiy kernel patchlari chiqarilishi bilan ularni darhol joriy etishi zarur.