Fortinet mahsulotlarida bir qator xavfli zaifliklar bartaraf etildi: tashkilotlar zudlik bilan xavfsizlik yangilanishini o‘rnatish tavsiya etiladi

Kiberxavfsizlik sohasida faoliyat yurituvchi yirik kompaniyalardan biri — Fortinet o‘zining bir nechta mahsulotlarida aniqlangan beshta xavfsizlik zaifligini bartaraf etish maqsadida yangi xavfsizlik yangilanishlarini e’lon qildi. Mazkur zaifliklar simsiz tarmoq qurilmalari, markazlashgan boshqaruv platformalari hamda tarmoq operatsion tizimlariga taalluqli bo‘lib, ayrimlari korporativ infratuzilmalar uchun jiddiy xavf tug‘dirishi mumkin.

Mutaxassislarning ta’kidlashicha, ayniqsa, autentifikatsiyasiz ishlatilishi mumkin bo‘lgan kritik darajadagi zaiflik tashkilotlar uchun katta tahdid hisoblanadi. Shu sababli xavfsizlik bo‘yicha mas’ul xodimlarga barcha zararlangan tizimlarda imkon qadar tez xavfsizlik yangilashlarini o’rnatish tavsiya etilmoqda.

FortiSandbox’dagi kritik zaiflik eng katta xavf sifatida baholanmoqda

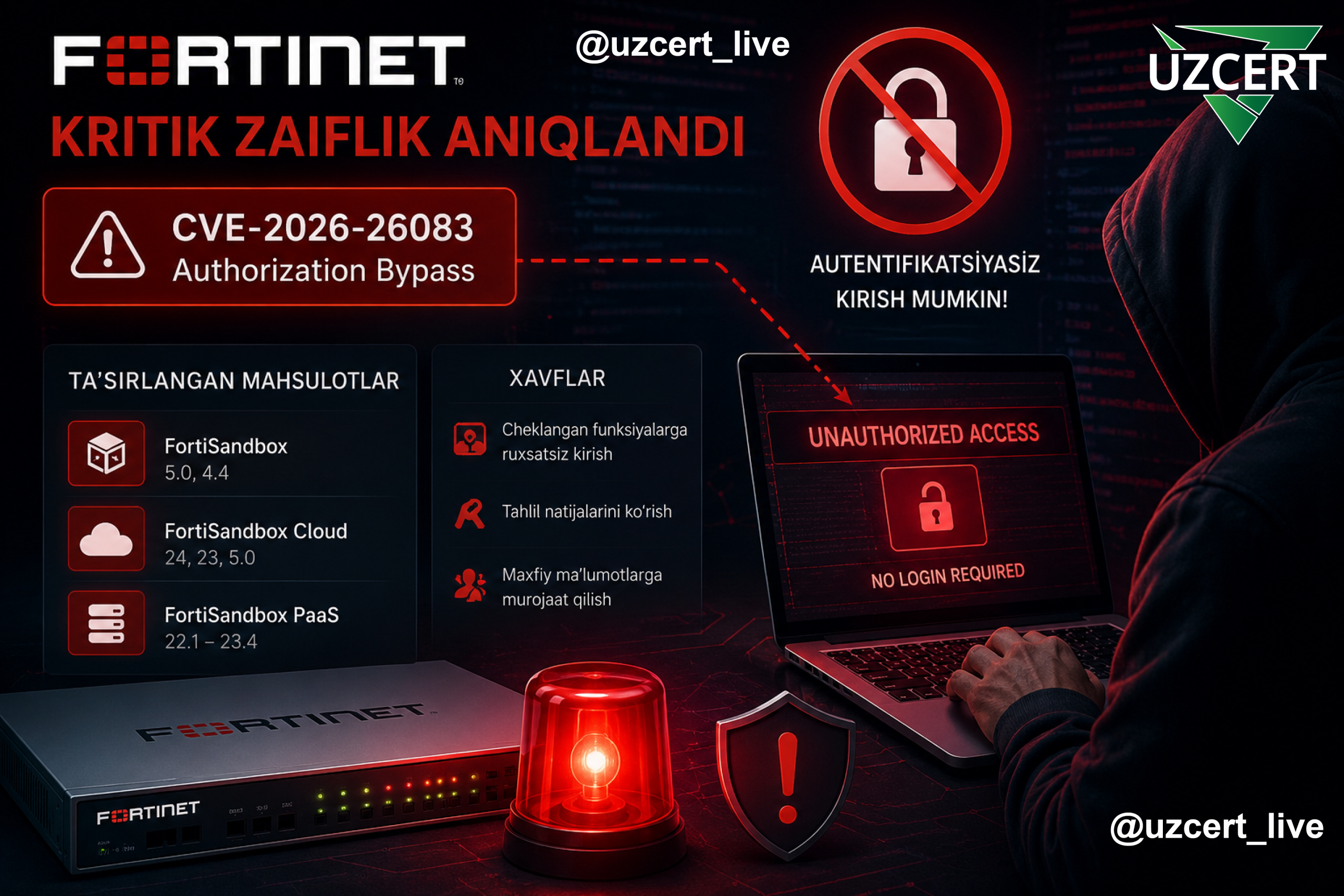

E’lon qilingan zaifliklar orasida eng xavflisi — CVE-2026-26083 identifikatoriga ega bo‘lgan xavfsizlik nuqsonidir. Ushbu muammo FortiSandbox, FortiSandbox Cloud va FortiSandbox PaaS platformalariga ta’sir ko‘rsatadi.

Mazkur zaiflik “authorization bypass” — ya’ni ruxsatlarni chetlab o‘tish turiga mansub bo‘lib, tizimga umuman autentifikatsiyadan o‘tmagan holda kirish imkonini yaratishi mumkin. Eng xavotirli jihati shundaki, hujumchi hech qanday login yoki parolsiz tizimdagi ayrim cheklangan funksiyalardan foydalanishi, tahlil natijalarini ko‘rishi yoki maxfiy ma’lumotlarga murojaat qilishi ehtimoli mavjud.

Kiberxavfsizlik mutaxassislarining fikricha, sandbox tizimlari odatda zararli fayllarni tahlil qilish va tahdidlarni aniqlash uchun ishlatilgani sababli, bunday platformalarning komprometatsiya qilinishi tashkilotning ichki xavfsizlik mexanizmlariga ham salbiy ta’sir ko‘rsatishi mumkin. Hujumchilar zararli namunalar, tahlil hisobotlari yoki xavfsizlik siyosatlari haqida muhim ma’lumotlarga ega bo‘lishi ehtimoldan xoli emas.

Ta’sirlangan versiyalar quyidagilarni o‘z ichiga oladi:

- FortiSandbox 5.0 va 4.4

- FortiSandbox Cloud 24, 23 va 5.0

- FortiSandbox PaaS 22.1 dan 23.4 gacha bo‘lgan versiyalar

Mazkur zaiflikning masofadan va autentifikatsiyasiz ekspluatatsiya qilinishi mumkinligi sababli, u eng ustuvor darajadagi xavf sifatida baholanmoqda.

FortiAP qurilmalarida buyruq yuborish orqali tizimni egallash xavfi

FortiAP simsiz kirish nuqtalari uchun mo‘ljallangan dasturiy ta’minotda ham ikkita alohida buyruq injeksiyasi zaifligi aniqlangan.

Bular:

- CVE-2025-53680

- CVE-2025-53870

Mazkur zaifliklar CLI (Command Line Interface) orqali operatsion tizim buyruqlarini noqonuniy yuborish imkonini yaratishi mumkin. Hujum muvaffaqiyatli amalga oshirilgan taqdirda, tajovuzkor access point qurilmasida ixtiyoriy tizim buyruqlarini ishga tushira oladi.

Ushbu zaifliklardan foydalanish uchun foydalanuvchi ma’lum darajada tizimga kirish huquqiga ega bo‘lishi talab etiladi. Shunga qaramay, ichki tarmoqda faoliyat yuritayotgan tajovuzkor yoki komprometatsiya qilingan administrator akkaunti orqali bu xavf real tahdidga aylanishi mumkin.

Ta’sirlangan mahsulotlar:

- FortiAP 6.4 – 7.6

- FortiAP-U 6.2 va 7.0

- FortiAP-W2 7.0 – 7.4

FortiAnalyzer va FortiManager’da xizmatdan voz kechish (DoS) xavfi

Yana bir zaiflik — CVE-2025-67604 — FortiAnalyzer va FortiManager platformalarining API qatlamida aniqlangan.

Mazkur nuqson orqali autentifikatsiyadan o‘tgan foydalanuvchi API’ga maxsus shakllantirilgan so‘rov yuborish orqali xizmat faoliyatini izdan chiqarishi mumkin. Bu esa markazlashgan log monitoringi, hodisalarni tahlil qilish hamda tarmoq boshqaruv tizimlarining vaqtincha ishlamay qolishiga olib kelishi ehtimoli bor.

Ayniqsa, SOC (Security Operations Center) infratuzilmasiga ega tashkilotlar uchun bunday uzilishlar xavfli hisoblanadi. Chunki loglarni monitoring qilishning to‘xtashi kiberhujumlarni kech aniqlashga sabab bo‘lishi mumkin.

FortiOS’dagi CAPWAP xizmati orqali tizimni ishdan chiqarish ehtimoli

FortiOS tarkibidagi CAPWAP daemon xizmatida ham xavfli zaiflik aniqlangan. CVE-2025-53844 identifikatoriga ega ushbu nuqson “out-of-bounds write” turiga kiradi.

CAPWAP (Control and Provisioning of Wireless Access Points) — access point qurilmalarini markazlashgan tarzda boshqarish uchun ishlatiladigan protokol hisoblanadi. Zaiflikdan foydalangan hujumchi noto‘g‘ri shakllantirilgan CAPWAP trafiklarini yuborish orqali FortiOS jarayonining ishdan chiqishiga yoki ayrim hollarda tizim komprometatsiyasiga sabab bo‘lishi mumkin.

Ekspertlar bu turdagi hujumlar odatda:

- ichki tarmoqqa kirib olgan tajovuzkor,

- zararli access point qurilmasi,

- yoki ishonchli segment ichida joylashgan komprometatsiya qilingan tugun orqali amalga oshirilishini qayd etmoqda.

Mutaxassislar qanday choralarni tavsiya qilmoqda?

Kiberxavfsizlik ekspertlari tashkilotlarga quyidagi xavfsizlik choralarini ko‘rishni tavsiya etmoqda:

- barcha ta’sirlangan Fortinet mahsulotlarini eng so‘nggi versiyaga yangilash;

- administrator va CLI kirishlarini faqat ishonchli foydalanuvchilar bilan cheklash;

- API xizmatlariga tashqi kirishni minimallashtirish;

- CAPWAP va ichki tarmoq trafiklarini doimiy monitoring qilish;

- xavfsizlik jurnallarini muntazam tahlil qilib borish;

- ko‘p bosqichli autentifikatsiya (MFA) mexanizmlarini joriy etish.

Shuningdek, tashkilotlarga xavfsizlik yangilanishlarini kechiktirmasdan o‘rnatish tavsiya etilmoqda. Chunki amaliyotda koʻplab kiberjinoyatchilar ishlab chiqaruvchi tomonidan zaiflik oshkor qilingach, qisqa vaqt ichida ekspluatatsiya kodlarini ishlab chiqishga urinadi.

So‘nggi yillarda tarmoq xavfsizligi infratuzilmalariga qaratilgan hujumlar soni keskin ortib borayotgani kuzatilmoqda. Ayniqsa, firewall, sandbox, access point va markazlashgan boshqaruv tizimlaridagi zaifliklar tajovuzkorlar uchun muhim nishonga aylanmoqda.

Fortinet tomonidan aniqlangan ushbu zaifliklar yana bir bor shuni ko‘rsatadiki, tashkilotlar faqat xavfsizlik vositalarini o‘rnatish bilan cheklanib qolmasdan, ularni muntazam ravishda yangilab borishi, auditdan o‘tkazishi va qat’iy monitoring olib borishi zarur.

Aks holda, aynan xavfsizlikni ta’minlashi kerak bo‘lgan tizimlarning o‘zi tashkilot infratuzilmasidagi eng zaif nuqtaga aylanishi mumkin.