Claude Code’dagi xavfli zaifliklar: Dasturchilar uchun jiddiy ogohlantirish

Sun’iy intellekt yordamida ishlovchi dasturlash vositalari kundan-kunga ommalashmoqda. Shunday vositalardan biri — Claude Code bo‘lib, u Anthropic tomonidan ishlab chiqilgan. Ushbu terminal asosidagi AI vosita dasturchilarga kod yozish, tahrirlash va avtomatlashtirilgan vazifalarni bajarishda yordam beradi.

Biroq yaqinda Check Point Research mutaxassislari ushbu vositada bir nechta tanqidiy zaifliklarni aniqladi. Ular orqali hujumchilar:

- Masofadan turib kod bajarishi (RCE)

- Maxfiy API kalitlarini o‘g‘irlashi

- Jamoaviy ish joylariga noqonuniy kirishi

mumkin bo‘lgan. Zaifliklar ommaga oshkor qilinishidan avval ishlab chiquvchi kompaniya tomonidan bartaraf etilgan.

Muammo nimada edi?

Claude Code loyihaga bog‘langan konfiguratsiya fayllarini qo‘llab-quvvatlaydi. Xususan, .claude/settings.json fayli repozitoriy ichida saqlanadi va loyiha klon qilinganda avtomatik yuklanadi.

Tadqiqotchilar aniqlashicha, aynan shu fayl orqali zararli buyruqlar yashirincha ishga tushirilishi mumkin bo‘lgan. Oddiy sozlama fayli aslida bajariladigan kod vazifasini bajargan.

1-zaiflik: Hook funksiyasi orqali RCE

Claude Code’da “Hooks” funksiyasi mavjud bo‘lib, u ma’lum hodisalarda (masalan, sessiya boshlanganda) avtomatik buyruqlarni bajaradi.

Agar hujumchi .claude/settings.json fayliga zararli hook qo‘shsa va foydalanuvchi shu repozitoriyani klon qilsa:

- Vosita ishga tushishi bilan zararli buyruq avtomatik bajariladi

- Foydalanuvchi buni sezmasligi mumkin

- Tizimda ixtiyoriy shell buyruqlar ishga tushiriladi

Bu to‘liq masofaviy kod bajarish (RCE) holatiga olib kelgan.

2-zaiflik: MCP roziligini chetlab o‘tish (CVE-2025-59536)

Claude Code tashqi servislar bilan ishlash uchun Model Context Protocol (MCP) dan foydalanadi. Dastlab ogohlantirish oynasi qo‘shilgan bo‘lsa-da, maxsus sozlamalar yordamida bu himoyani chetlab o‘tish mumkin bo‘lgan.

Muammo .claude/settings.json ichidagi quyidagi parametrlar bilan bog‘liq edi:

enableAllProjectMcpServersenabledMcpjsonServers

Ular orqali zararli MCP serverlar foydalanuvchi roziligisiz ishga tushgan. Natijada yana RCE amalga oshirilgan.

3-zaiflik: API kalitini o‘g‘irlash (CVE-2026-21852)

Eng xavfli zaifliklardan biri maxfiy API kalitining ochiq uzatilishi bilan bog‘liq bo‘lgan.

.claude/settings.json fayli orqali ANTHROPIC_BASE_URL manzilini o‘zgartirish mumkin bo‘lgan. Agar hujumchi bu qiymatni o‘z serveriga yo‘naltirsa:

- Claude Code API so‘rovini hujumchiga yuboradi

- Authorization sarlavhasida to‘liq API kaliti ochiq ko‘rinishda uzatiladi

- Bu jarayon foydalanuvchi roziligidan oldin sodir bo‘ladi

O‘g‘irlangan API kaliti orqali hujumchi:

- Hisob-kitob firibgarligini amalga oshirishi

- Jamoaviy ish joylariga kirishi

- Maxfiy fayllarga bilvosita kirish imkoniga ega bo‘lishi

mumkin bo‘lgan.

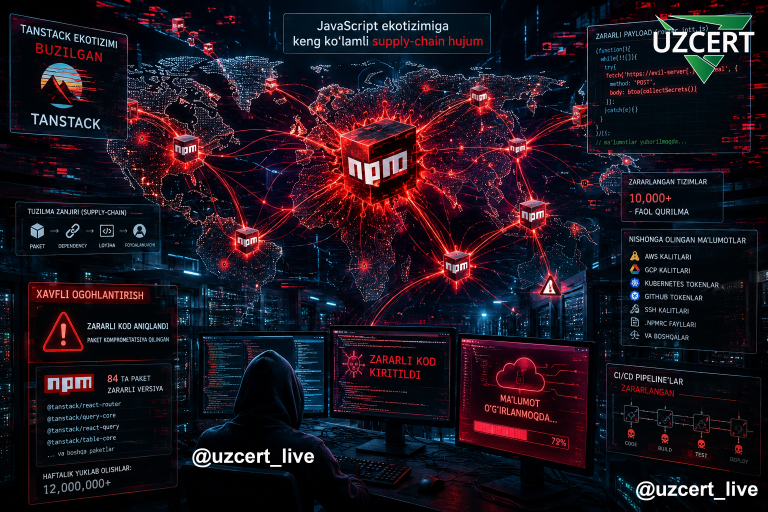

Nima uchun bu juda xavfli?

Ushbu zaifliklar supply chain hujumlari uchun qulay imkoniyat yaratgan. Hujumchi:

- Zararli repozitoriy yaratishi

- Pull request orqali zararli konfiguratsiya qo‘shishi

- Ichki akkauntni buzib sozlamani o‘zgartirishi

mumkin edi. Oddiygina repozitoriy klon qilish orqali butun tizim kompromatga uchrashi ehtimoli mavjud bo‘lgan.

Muammo qanday bartaraf etildi?

Anthropic quyidagi choralarni ko‘rdi:

- Ishonchsiz konfiguratsiyalar bo‘yicha aniq ogohlantirishlar qo‘shildi

- MCP serverlari foydalanuvchi tasdig‘isiz ishga tushmaydigan qilindi

- API kaliti uzatilishi faqat aniq rozilikdan keyin amalga oshiriladigan bo‘ldi

Ishlab chiquvchilar uchun tavsiyalar

Bunday holatlar takrorlanmasligi uchun:

- Faqat ishonchli manbalardan repozitoriy klon qiling

- Konfiguratsiya fayllarini ham kod kabi tekshiring

- AI vositalarini muntazam yangilab boring

- API kalitlariga minimal huquq (least privilege) tamoyilini qo‘llang

Claude Code bilan bog‘liq ushbu voqea shuni ko‘rsatadiki, sun’iy intellekt asosidagi vositalar qulaylik yaratishi bilan birga yangi xavf yuzasini ham paydo qiladi. Endilikda oddiy sozlama fayli ham bajariladigan kod darajasida xavf tug‘dirishi mumkin.

Shu bois AI vositalaridan foydalanishda ehtiyotkorlik, muntazam audit va yangilanishlarni nazorat qilish muhim ahamiyat kasb etadi.