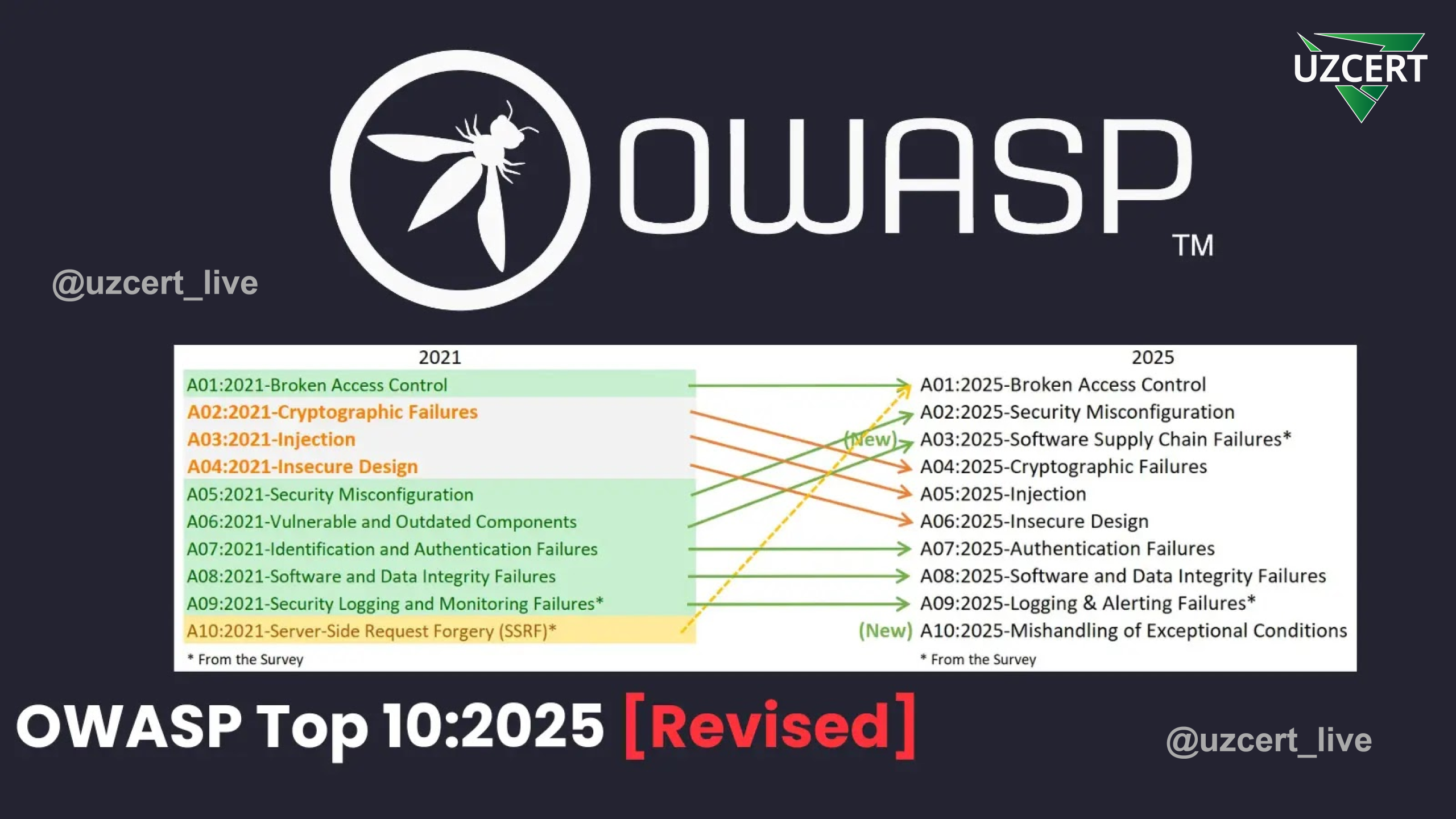

OWASP Top 10 – 2025: Veb-ilovalar xavfsizligida yangi davr

Open Web Application Security Project (OWASP) 2025-yil uchun o‘zining mashhur “Top 10” xavfsizlik ro‘yxatini yangiladi. Bu, loyihalash va ishlab chiqish jarayonlarida yuzaga keladigan zamonaviy tahdidlarni hisobga olgan sakkizinchi nashr bo‘lib, unda bir nechta muhim o‘zgarishlar kiritildi.

Yangilanishlar 2025-yil 6-noyabrda e’lon qilindi va jamoatchilik so‘rovnomalari hamda keng qamrovli ma’lumot tahlillari asosida shakllantirildi. Bu nashr dasturchilar, xavfsizlik mutaxassislari va tashkilotlar uchun veb-ilovalardagi eng muhim xavflarni aniqlash va birinchi o‘ringa qo‘yishda muhim qo‘llanma hisoblanadi.

Asosiy yangiliklar

2025-yilgi Top 10 ro‘yxatiga ikki yangi kategoriya qo‘shildi:

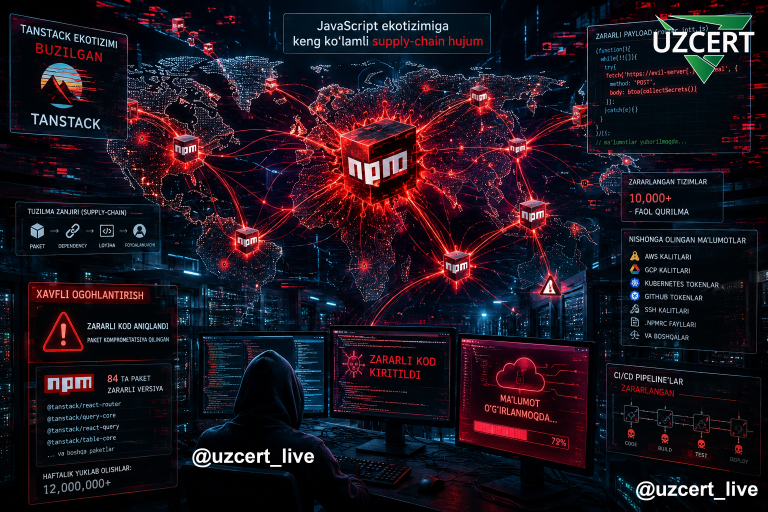

- A03:2025 – Dasturiy ta’minot yetkazib berish zanjiridagi zaifliklar (Software Supply Chain Failures)

Ushbu kategoriya 2021-yilgi “Vulnerable and Outdated Components”ni kengaytirib, dasturiy ekotizimdagi bog‘liqliklar, CI/CD tizimlari, qurish jarayonlari va tarqatish infratuzilmasidagi xavflarni qamrab oladi. Bu kategoriya beshta Common Weakness Enumeration (CWE)ni o‘z ichiga oladi va yuqori ekspluatatsiya xavfi bilan ajralib turadi. - A10:2025 – Istisno holatlarni noto‘g‘ri boshqarish (Mishandling of Exceptional Conditions)

Bu yangi kategoriya noto‘g‘ri xato ishlov berish, mantiqiy xatolar va zaif qilingan xatolik holatlarini qamrab oladi. Oldin “poor code quality” ostida tarqalgan muammolar endi alohida ajratilgan bo‘lib, ular ma’lumotlarning oshkor bo‘lishi yoki DoS hujumlariga olib kelishi mumkin.

Shuningdek, Server-Side Request Forgery (SSRF) 2021-yildagi A01:2021 kategoriyasidan A01:2025 – Broken Access Control ga birlashtirildi va bu ro‘yxatda yetakchi o‘rinni saqlab qolgan. Boshqa o‘zgarishlar: Security Misconfiguration ikkinchi o‘ringa ko‘tarilgan, Cryptographic Failures to‘rtinchi o‘ringa tushgan, Injection va Insecure Design esa har biri ikki pog‘ona pasaygan.

2025-yilgi OWASP Top 10 – Asosiy xavf kategoriyalari

| № | Kategoriya | Tavsif | Eslatma / O‘zgarish |

|---|---|---|---|

| 1 | A01:2025 – Broken Access Control (Ruxsatni buzish) | Dasturiy ta’minotda ruxsat nazorati yetarli bo‘lmagani sababli foydalanuvchilar yoki hujumchilar ma’lumot va funksiyalarga ruxsatsiz kirish imkoniga ega bo‘ladi. 40 ta CWE mavjud, test qilingan ilovalarning 3,73% ta’sirlangan. | SSRF kategoriyasi birlashtirildi. |

| 2 | A02:2025 – Security Misconfiguration (Xavfsizlik sozlamalari noto‘g‘ri) | Standart sozlamalar zaif, xizmatlar ochiq yoki turli muhitlar o‘rtasida xavfsizlik nazorati mos emas. Test qilingan ilovalarning 3% ta’sirlangan. | 2021-yildagi 5-o‘rindan ko‘tarildi. |

| 3 | A03:2025 – Software Supply Chain Failures (Dasturiy ta’minot yetkazib berish zanjiridagi muammolar) | Bog‘liqliklar, CI/CD tizimlari, qurish va tarqatish jarayonlaridagi zaifliklar. 5 ta CWE. | Yangi kategoriya. |

| 4 | A04:2025 – Cryptographic Failures (Shifrlashdagi zaifliklar) | Eskirgan yoki zaif shifrlash usullari tufayli ma’lumotlar oshkor bo‘lishi yoki tizim buzilishi mumkin. 32 ta CWE. | Oldingi o‘rindan pasaydi. |

| 5 | A05:2025 – Injection (Ma’lumot kiritish orqali hujumlar) | SQL, OS komandasi yoki XSS kabi noto‘g‘ri ma’lumot kiritish orqali tizimga zarar yetkazish imkoniyatlari. 38 ta CWE. | Oldingi o‘rindan pasaydi. |

| 6 | A06:2025 – Insecure Design (Zaif arxitektura) | Tizimni loyihalashdagi xatolar va tahdid modellashtirishdagi kamchiliklar. | Oldingi o‘rindan pasaydi. |

| 7 | A07:2025 – Authentication Failures (Foydalanuvchi autentifikatsiyasidagi xatolar) | Kirish, parol siyosati va sessiyalarni boshqarishda xatolar tufayli ruxsatsiz kirish mumkin. 36 ta CWE. | Nomi yangilandi, oldingi A07. |

| 8 | A08:2025 – Software or Data Integrity Failures (Dastur va ma’lumot yaxlitligi buzilishi) | Dasturiy ta’minot yoki ma’lumotning o‘zgarishiga yoki buzilishiga yo‘l ochadi. | Kichik o‘zgarishlar mavjud. |

| 9 | A09:2025 – Logging & Alerting Failures (Monitoring va ogohlantirishdagi kamchiliklar) | Huquqbuzarliklar yoki xaker hujumlari vaqtida tizimni kuzatish va ogohlantirish yetarli emas. | Nomi o‘zgartirildi, endi faqat monitoring emas, ogohlantirishga urg‘u berilgan. |

| 10 | A10:2025 – Mishandling of Exceptional Conditions (Xato holatlarni noto‘g‘ri boshqarish) | Noto‘g‘ri xato ishlov berish, mantiqiy xatolar yoki zaif holatlar tufayli ma’lumotlar oshkor bo‘lishi yoki tizim ishlamay qolishi mumkin. 24 ta CWE. | Yangi kategoriya, oldin “poor code quality” ostida edi. |

Tahlil metodologiyasi

OWASP nashri 175,000 dan ortiq CVE’larni 643 CWE’ga xaritalab, ko‘p tarqalgan xavflarga ustuvorlik beradi. 2025-yilda 589 CWE tahlil qilinib, har bir kategoriya bo‘yicha 25 ta holat o‘rtacha, maksimal 40 bilan cheklangan. Shu bilan birga, jamoatchilik so‘rovlari kam namoyon bo‘lgan xavflarga diqqatni oshirdi, bu esa real dunyo muammolari bilan tarixiy ma’lumotlarni uyg‘unlashtirdi.

OWASP Top 10 – 2025 ro‘yxati veb-ilovalar xavfsizligini ta’minlash uchun nafaqat tavsiyalar beradi, balki “secure-by-design” prinsiplari orqali dasturiy ta’minot ishlab chiqish jarayonlarini yaxshilashga yordam beradi. Yangi kiritilgan kategoriya va o‘zgartirilgan taqsimot, ayniqsa zamonaviy bulutga asoslangan va kompleks arxitekturali tizimlarda xavflarni aniqlash va kamaytirishga e’tibor qaratadi.

Tashkilotlar ushbu ro‘yxatni DevSecOps jarayonlariga kiritib, dasturiy ta’minot yetkazib berish zanjiri, xato ishlov berish va kirish nazorati kabi muhim xavf sohalarini ustuvorlashtirishlari zarur. Bu esa global kiberxavfsizlik muhitida mustahkam himoya choralarini yaratishda asosiy qo‘llanma vazifasini o‘taydi.