Windows Defender’da yangi “BlueHammer” zaifligi: tizimni to‘liq egallash mumkin

So‘nggi kunlarda kiberxavfsizlik olamida jiddiy muhokamalarga sabab bo‘lgan hodisalardan biri — “BlueHammer” nomi bilan tanilgan yangi 0-day eksploitning oshkor etilishidir. Ushbu zaiflik orqali oddiy foydalanuvchi darajasidagi huquqlarga ega shaxs ham Windows tizimida eng yuqori — NT AUTHORITY\SYSTEM darajasiga ko‘tarilishi mumkin.

Mazkur eksploit dastlab “Chaotic Eclipse” taxallusi ostida faoliyat yurituvchi tadqiqotchi tomonidan e’lon qilindi. U GitHub platformasida ishlovchi (proof-of-concept, ya’ni PoC) kodni ham ochiq holda joylashtirgan. Bu esa nafaqat xavfsizlik mutaxassislari, balki yovuz niyatli kiberjinoyatchilar uchun ham yangi imkoniyatlar eshigini ochib berdi.

Zaiflik mohiyati: oddiy foydalanuvchidan SYSTEM darajasigacha

“BlueHammer” eksploitining eng xavfli jihati shundaki, u mahalliy huquqlarni oshirish (LPE – Local Privilege Escalation) imkonini beradi. Ya’ni tizimga allaqachon kirish imkoniga ega bo‘lgan foydalanuvchi o‘z huquqlarini kengaytirib, to‘liq tizim nazoratini qo‘lga kiritadi.

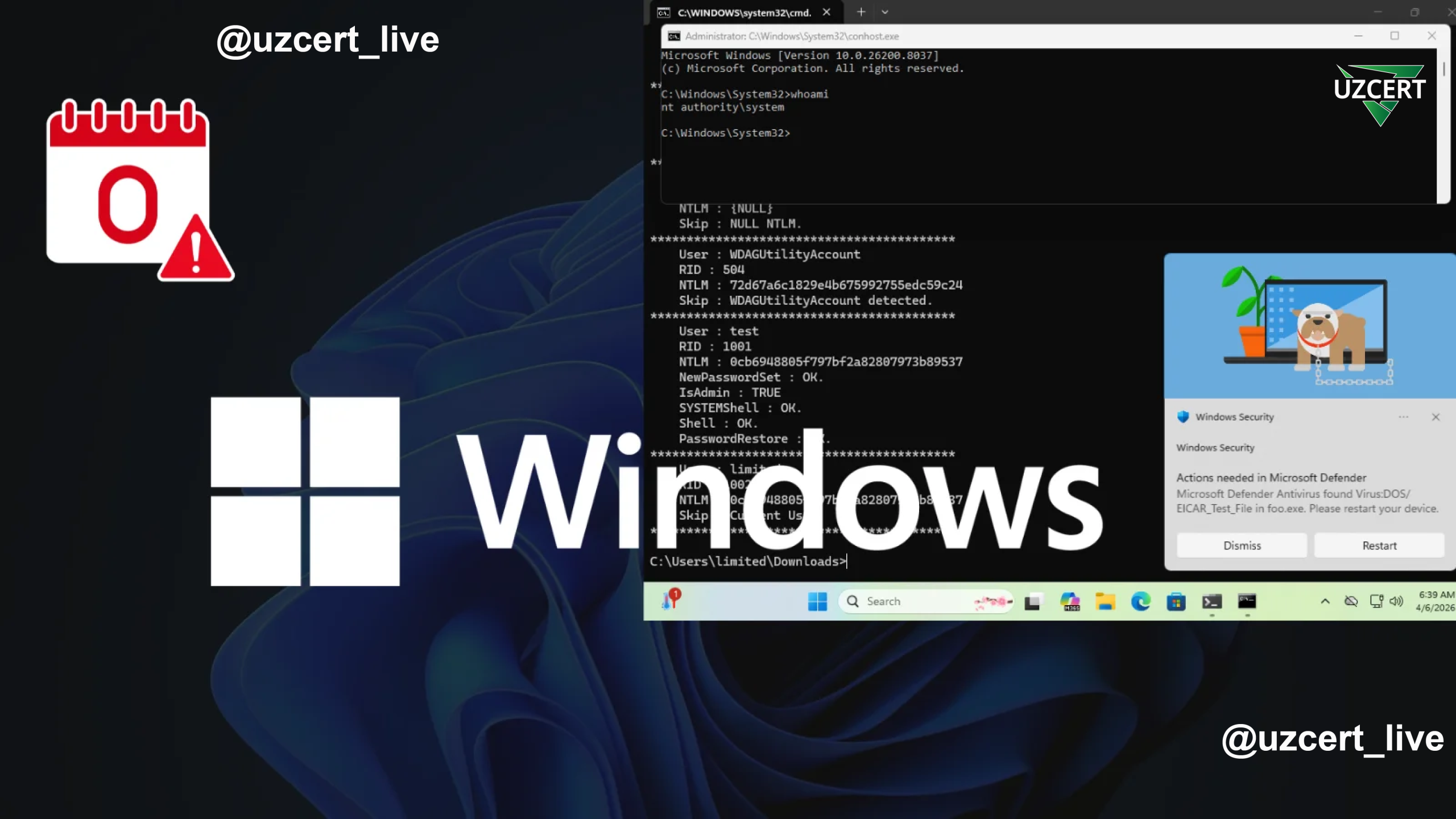

Amaliy tajribada bu quyidagicha ko‘rinadi: cheklangan foydalanuvchi hisobidan ishga tushirilgan buyruq oynasi bir necha soniya ichida SYSTEM darajasidagi shell’ga aylanadi. whoami buyrug‘i orqali esa foydalanuvchi darajasi nt authority\system ekanligi tasdiqlanadi.

Bundan ham xavotirli tomoni — eksploit tizimdagi foydalanuvchilarning NTLM xesh parollarini yig‘ish, administrator hisoblarini aniqlash va hatto autentifikatsiya ma’lumotlarini qayta tiklash imkoniyatiga ega.

Zamonaviy tizimlar ham himoyasiz

Tadqiqot natijalari shuni ko‘rsatadiki, ushbu zaiflik to‘liq yangilangan Windows 11 (Build 10.0.26200.8037) tizimida ham muvaffaqiyatli ishlaydi. Bu esa muammo eskirgan tizimlar bilangina cheklanib qolmasdan, eng so‘nggi versiyalarni ham qamrab olishini anglatadi.

Nega eksploit ochiq e’lon qilindi?

Odatda kiberxavfsizlik tadqiqotchilari aniqlagan zaifliklarini ishlab chiqaruvchi kompaniyaga xabar berib, rasmiy patch chiqishini kutishadi. Biroq bu holatda vaziyat boshqacha kechdi.

Tadqiqotchi Microsoft Security Response Center (MSRC) faoliyatidan noroziligini bildirgan. Uning ta’kidlashicha, so‘nggi yillarda ushbu markazning samaradorligi pasaygan, tajribali mutaxassislar o‘rniga qat’iy byurokratik jarayonlarga amal qiluvchi xodimlar jalb etilgan.

Ayniqsa, eksploitni tasdiqlash uchun video taqdim etish talabi tadqiqotchini norozi qilgan va jarayonning cho‘zilib ketishiga sabab bo‘lgan. Natijada u zaiflikni “to‘liq oshkor qilish” (full disclosure) yo‘lini tanlagan.

Xavf darajasi: real tahdid

Bunday turdagi eksploitlar ayniqsa xavfli hisoblanadi. Sababi:

- Ular tizimga allaqachon kirib olgan hujumchiga to‘liq nazorat beradi

- Ransomware guruhlari va APT (Advanced Persistent Threat) aktyorlari bunday kodlarni tezda o‘z arsenaliga qo‘shadi

- Hatto to‘liq barqaror bo‘lmagan eksploitlar ham tajribali hujumchilar tomonidan mukammallashtiriladi

Kiberjinoyatchilar uchun bu — foydalanuvchi darajasidan administrator darajasiga o‘tishning eng tezkor yo‘llaridan biridir.

Himoya choralarini kuchaytirish zarur

Hozircha ushbu zaiflik uchun rasmiy patch yoki CVE identifikatori e’lon qilinmagan. Shu sababli tashkilotlar va oddiy foydalanuvchilar quyidagi choralarni ko‘rishlari tavsiya etiladi:

1. Minimal huquqlar tamoyili

Foydalanuvchilarga faqat zarur bo‘lgan darajada huquqlar berish.

2. Monitoring va aniqlash tizimlari

EDR (Endpoint Detection and Response) vositalari orqali g‘ayritabiiy privilege escalation holatlarini aniqlash.

3. Kengaytirilgan loglash (logging)

SYSTEM darajasida ishga tushgan jarayonlarni alohida nazorat qilish.

4. Yangilanishlarni kuzatish

Microsoft tomonidan chiqariladigan xavfsizlik yangilanishlari va ogohlantirishlarni doimiy ravishda tekshirib borish.

“BlueHammer” hodisasi yana bir bor shuni ko‘rsatdiki, hatto eng rivojlangan operatsion tizimlar ham mutlaq xavfsiz emas. Kiberxavfsizlik — bu bir martalik choralar emas, balki doimiy monitoring, tezkor reaksiya va puxta strategiyani talab qiladigan uzluksiz jarayondir.

Mazkur voqea ishlab chiquvchilar va xavfsizlik tadqiqotchilari o‘rtasidagi hamkorlik naqadar muhim ekanini ham eslatadi. Zero, vaqtida hal etilmagan har bir zaiflik — global miqyosdagi xavfga aylanishi mumkin.