Splunk’da xavfli zaiflik: hujumchilar zararli fayllarni yuklab, tizimni boshqarishi mumkin

🔍 Kiberxavfsizlik mutaxassislari Splunk tizimida jiddiy zaiflikni aniqladi. Bu zaiflik hujumchilarga zararli fayllarni yuklash orqali tizimda istalgan kodni bajarish imkonini beradi.

Splunk kompaniyasi o‘zining Splunk Enterprise va Splunk Cloud Platform mahsulotlarida CVE-2025-20229 deb nomlangan masofaviy kod bajarish (RCE) zaifligini aniqladi. Ushbu zaiflik orqali huquqlari past bo‘lgan foydalanuvchilar tizimga zararli fayllarni yuklab, istalgan buyruqlarni bajarishi mumkin.

Qanday ishlaydi?

- Zaiflik Splunk Enterprise’ning eski versiyalarida hamda Splunk Cloud Platform’ning yangilanmagan tizimlarida mavjud.

- Hujumchi $SPLUNK_HOME/var/run/splunk/apptemp katalogiga maxsus tuzilgan fayl yuklash orqali autentifikatsiya tekshiruvlarini chetlab o‘tishi mumkin.

- Bu esa unga keraksiz ruxsatlarni olish va tizimni boshqarish imkoniyatini yaratadi.

Splunk zaiflikning xavflilik darajasini CVSSv3.1 bo‘yicha 8.0 deb baholagan. Bu esa ushbu muammo yuqori xavflilik darajasiga ega ekanini ko‘rsatadi.

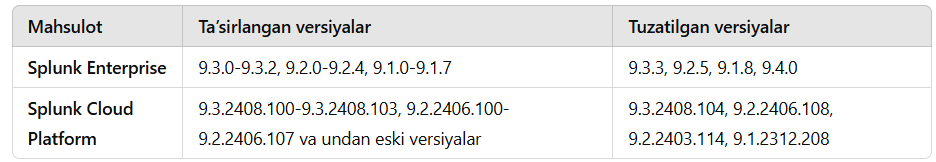

🔴 Zaiflik quyidagi versiyalarga ta’sir qiladi:

Bundan tashqari, CVE-2025-20231 deb nomlangan yana bir xavfsizlik muammosi Splunk Secure Gateway ilovasida aniqlangan.

Bu zaiflik qanday xavf tug‘diradi?

- Hujumchi kam ruxsatli hisobdan foydalangan holda yuqori huquqlarga ega foydalanuvchi nomidan so‘rovlar yuborishi mumkin.

- Bu esa tizimdagi maxfiy ma’lumotlarning oshkor bo‘lishiga olib kelishi mumkin.

- Zaiflik splunk_secure_gateway.log faylida foydalanuvchi sessiya ma’lumotlari va avtorizatsiya tokenlari ochiq holda saqlanishi bilan bog‘liq.

Bu zaiflik ham yuqori xavflilik darajasiga ega bo‘lib, CVSSv3.1 bo‘yicha 7.1 ball bilan baholangan.

Himoyalanish bo‘yicha tavsiyalar

🔹 Splunk Enterprise foydalanuvchilari nima qilishlari kerak?

✅ Tizimni yangilash:

- Splunk Enterprise foydalanuvchilari tizimlarini quyidagi versiyalarga yangilashlari shart:

- 9.4.0, 9.3.3, 9.2.5, 9.1.8 yoki undan keyingi versiyalar.

- Splunk Cloud Platform foydalanuvchilari esa kompaniyaning avtomatik yangilanish jarayonini kutishlari kerak.

✅ Tizimni qo‘shimcha himoyalash:

- Administrator huquqlariga ega bo‘lmagan foydalanuvchilarni cheklash.

- Fayl yuklash imkoniyatlarini cheklash va monitoring qilish.

- IDS/IPS xavfsizlik tizimlaridan foydalanish.

🔹 Splunk Secure Gateway foydalanuvchilari nima qilishlari kerak?

✅ Ilovani yangilash:

- Splunk Secure Gateway 3.8.38 yoki 3.7.23 versiyalariga yangilash kerak.

✅ Zaiflikdan vaqtinchalik himoyalanish usuli:

- Splunk Secure Gateway ilovasini vaqtincha o‘chirib qo‘yish (bu Splunk Mobile, Spacebridge va Mission Control foydalanuvchilariga ta’sir qilishi mumkin).

Splunk tizimlarida aniqlangan CVE-2025-20229 va CVE-2025-20231 zaifliklari jiddiy xavf tug‘diradi. Hujumchilar bu zaifliklar orqali tizimda zararli kod ishga tushirishi va maxfiy ma’lumotlarga ruxsatsiz kirishi mumkin.

Shuning uchun, Splunk foydalanuvchilari darhol yangilanishlari va qo‘shimcha xavfsizlik choralarini ko‘rishlari zarur. Hujumchilar doimo yangi zaifliklarni qidirmoqda, shuning uchun tizimlar muntazam yangilanib borishi kerak. 🚨

📢 Eslatma: Kiberxavfsizlikning eng asosiy tamoyili – profilaktika va tezkor choralar ko‘rishdir!