Minglab iPhone’lar xavf ostida: Coruna ekspluatatsiya zanjiri fosh etildi

2025 yil davomida minglab iPhone qurilmalari ilg‘or va modulli tuzilmaga ega bo‘lgan Coruna nomli ekspluatatsiya to‘plami orqali zararlangani aniqlandi. Ushbu tahdid Google Threat Intelligence Group (GTIG) tomonidan o‘rganilib, iOS 13.0 dan iOS 17.2.1 gacha bo‘lgan versiyalarda ishlovchi qurilmalarni nishonga olgani ma’lum qilindi.

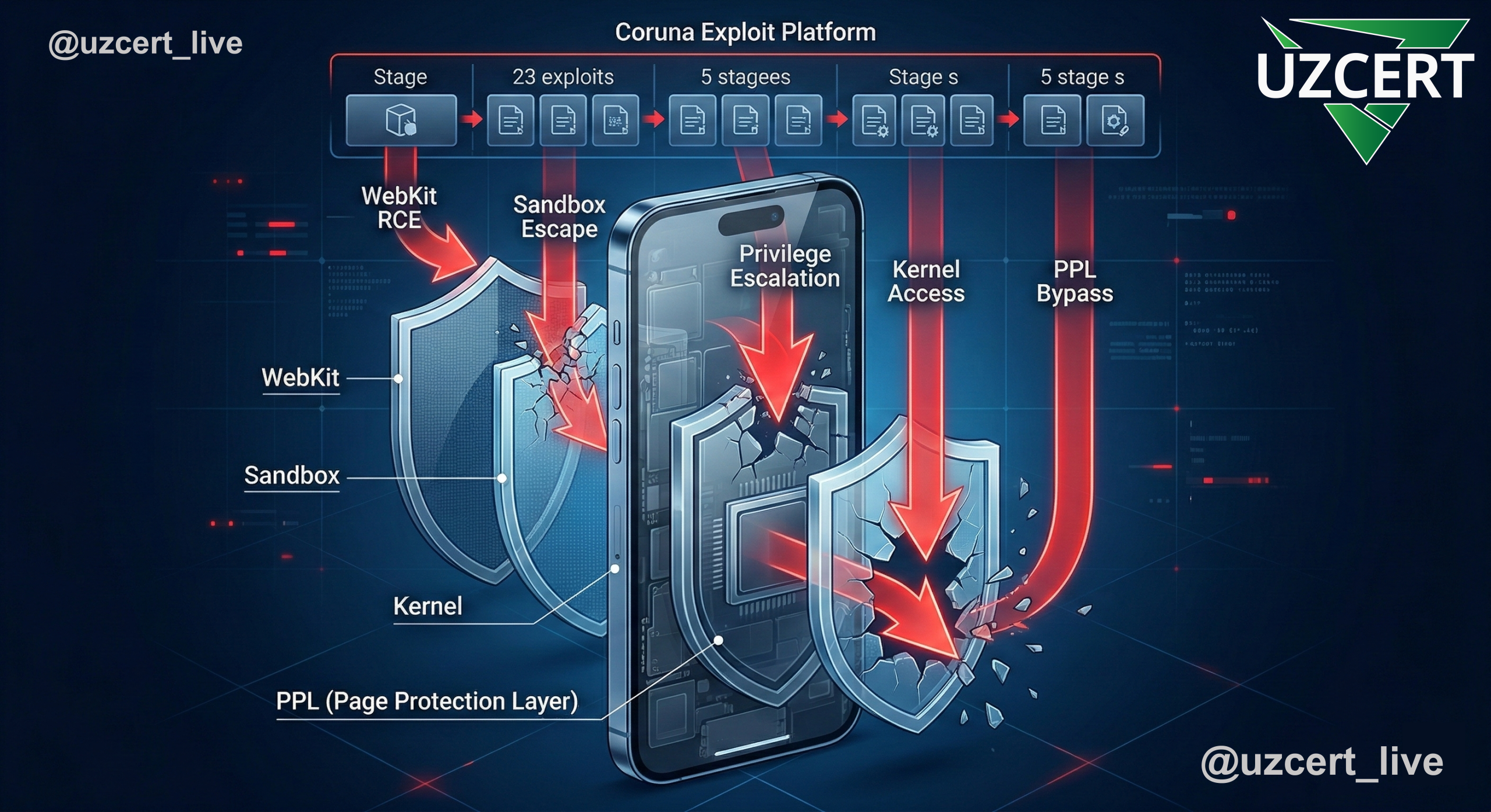

Coruna — oddiy zararli dastur emas, balki 23 ta ekspluatatsiyani o‘z ichiga olgan, beshta to‘liq hujum zanjiridan iborat murakkab iOS hujum platformasidir. U WebKit’ga asoslangan masofaviy kod bajarish (RCE) zaifliklaridan boshlab, sandbox’dan chiqish, imtiyozlarni oshirish (Privilege Escalation) va hatto Page Protection Layer (PPL) himoyasini chetlab o‘tishgacha bo‘lgan bosqichlarni o‘z ichiga oladi.

Uch bosqichli tahdid evolyutsiyasi

GTIG tahlillariga ko‘ra, Coruna 2025 yil davomida uch xil tahdid ekotizimida paydo bo‘lgan:

1-bosqich (Fevral 2025) — Tijoriy kuzatuv mijozlari

Ilk bor noma’lum JavaScript freymvork orqali tarqatilgan iOS ekspluatatsiya zanjiri aniqlangan. U qurilmani fingerprinting qilib, iPhone modeli va iOS versiyasini aniqlagan, so‘ng mos WebKit RCE ekspluatatsiyasini yuklagan hamda Pointer Authentication Code (PAC) himoyasini aylanib o‘tgan.

2-bosqich (2025 yoz) — Rossiya bilan bog‘liq kiberjosuslik guruhi (UNC6353)

Xuddi shu freymvork o‘nlab buzilgan Ukraina veb-saytlariga yashirin iFrame orqali joylashtirilgan. Ekspluatatsiyalar geolokatsiya asosida tanlab yetkazilgan. Bu holat bo‘yicha tegishli CERT tuzilmalar ogohlantirilgan.

3-bosqich (2025 oxiri) — Xitoylik moliyaviy firibgarlik guruhi (UNC6691)

To‘liq Coruna ekspluatatsiya to‘plami soxta moliyaviy va kripto-platformalar orqali tarqatilgan. Ayrim saytlar foydalanuvchilarga maxsus iPhone orqali kirishni tavsiya qilgan pop-up xabarlar ko‘rsatgan.

Bu jarayon ekspluatatsiya vositalari avval tijoriy kuzatuvchilar qo‘lida paydo bo‘lib, keyinchalik davlatga aloqador guruhlar va so‘ngra moliyaviy jinoyatchilar qo‘liga o‘tishini ko‘rsatadi.

Texnik imkoniyatlari va CVE’lar

Coruna tarkibidagi 23 ekspluatatsiya quyidagi asosiy zaifliklarni o‘z ichiga olgan:

- WebKit asosidagi masofaviy kod bajarish (RCE)

- Sandbox’dan chiqish

- Imtiyozlarni oshirish

- PPL himoyasini chetlab o‘tish

Ular orasida ilgari josuslik operatsiyalarida qo‘llanilgan ayrim CVE’lar ham mavjud bo‘lgan. Bu esa Coruna yuqori darajadagi — ehtimol davlat miqyosidagi — ekspluatatsiya vositalariga xos xususiyatlarga ega ekanini ko‘rsatadi.

PlasmaLoader — moliyaviy o‘g‘irlik moduli

Ekspluatatsiya zanjiri yakunida PlasmaLoader (PLASMAGRID) nomli yuklovchi komponent ishga tushiriladi. U iOS tizimidagi powerd jarayoniga root darajasida joylashib, o‘zini com.apple.assistd sifatida ko‘rsatadi.

PlasmaLoader quyidagilarni amalga oshirgan:

- 18 ta kriptovalyuta hamyon ilovalarini nishonga olgan (jumladan MetaMask va Phantom)

- Ilova funksiyalarini “hook” qilish orqali maxfiy ma’lumotlarni chiqarib olish

- Apple Notes ichidan BIP39 seed-iboralari va “backup phrase” kabi kalit so‘zlarni qidirish

Tahlillarga ko‘ra, kod izohlari va jurnal yozuvlari xitoy tilida bo‘lgan hamda ayrim tuzilmalar sun’iy intellekt (LLM) yordamida yaratilganini ko‘rsatgan.

Tarmoq aloqalari HTTPS va AES shifrlash orqali amalga oshirilgan. Bundan tashqari, “lazarus” so‘zidan seed sifatida foydalangan maxsus Domain Generation Algorithm (DGA) orqali 15 belgili .xyz domenlar generatsiya qilingan.

Kimlar xavf ostida?

iOS 13.0 dan 17.2.1 gacha bo‘lgan versiyalarda ishlovchi qurilmalar asosiy nishon bo‘lgan. Eng so‘nggi iOS versiyalari esa ushbu ekspluatatsiya to‘plamiga nisbatan himoyalangan.

Bu holat mobil qurilmalar ham ilg‘or kiberqurollar uchun nishon ekanini yana bir bor ko‘rsatadi. Ayniqsa kriptovalyuta foydalanuvchilari va moliyaviy operatsiyalarni mobil qurilmada amalga oshiruvchi shaxslar yuqori xavf guruhiga kiradi.

Himoyalanish tavsiyalari

Foydalanuvchilar va tashkilotlar quyidagi choralarni ko‘rishlari zarur:

- iPhone qurilmalarini so‘nggi iOS versiyasigacha zudlik bilan yangilash

- Yangilash imkoni bo‘lmasa, Lockdown Mode funksiyasini yoqish (Coruna bu rejim aniqlansa, faoliyatni to‘xtatadi)

- Noma’lum yoki tasdiqlanmagan kripto va moliyaviy saytlar orqali mobil Safari’dan foydalanmaslik

.xyzdomenlariga yoki shubhali HTTP sarlavhalariga (masalan,sdkv,x-ts) bo‘lgan g‘ayrioddiy tarmoq so‘rovlarini monitoring qilish

Coruna hodisasi mobil kiberxavfsizlik sohasida yangi bosqich boshlanganini anglatadi. Ilgari asosan ish stansiyalari va serverlar uchun xos bo‘lgan murakkab ekspluatatsiya zanjirlari endi mobil operatsion tizimlarda ham keng qo‘llanmoqda.

Bu esa foydalanuvchilardan oddiy ehtiyotkorlikni emas, balki muntazam yangilanish, xavfsizlik funksiyalaridan to‘liq foydalanish va raqamli gigiyenaga qat’iy rioya etishni talab qiladi. Aks holda, bitta tashrif yoki bitta ochilgan sahifa minglab dollar qiymatidagi kriptoaktivlarning yo‘qolishiga olib kelishi mumkin.