LiteLLM kutubxonasidagi yashirin tahdid: TeamPCP tomonidan amalga oshirilgan supply chain hujumi

So‘nggi yillarda ochiq manbali dasturiy ta’minot ekotizimi kiberjinoyatchilar uchun eng jozibador nishonlardan biriga aylanib bormoqda. Ayniqsa, keng qo‘llaniladigan kutubxonalar orqali amalga oshiriladigan supply chain (ta’minot zanjiri) hujumlari global miqyosda katta xavf tug‘dirmoqda. Yaqinda aniqlangan holat esa ushbu tahdidning naqadar murakkab va xavfli ekanini yana bir bor tasdiqladi.

Hodisa haqida umumiy ma’lumot

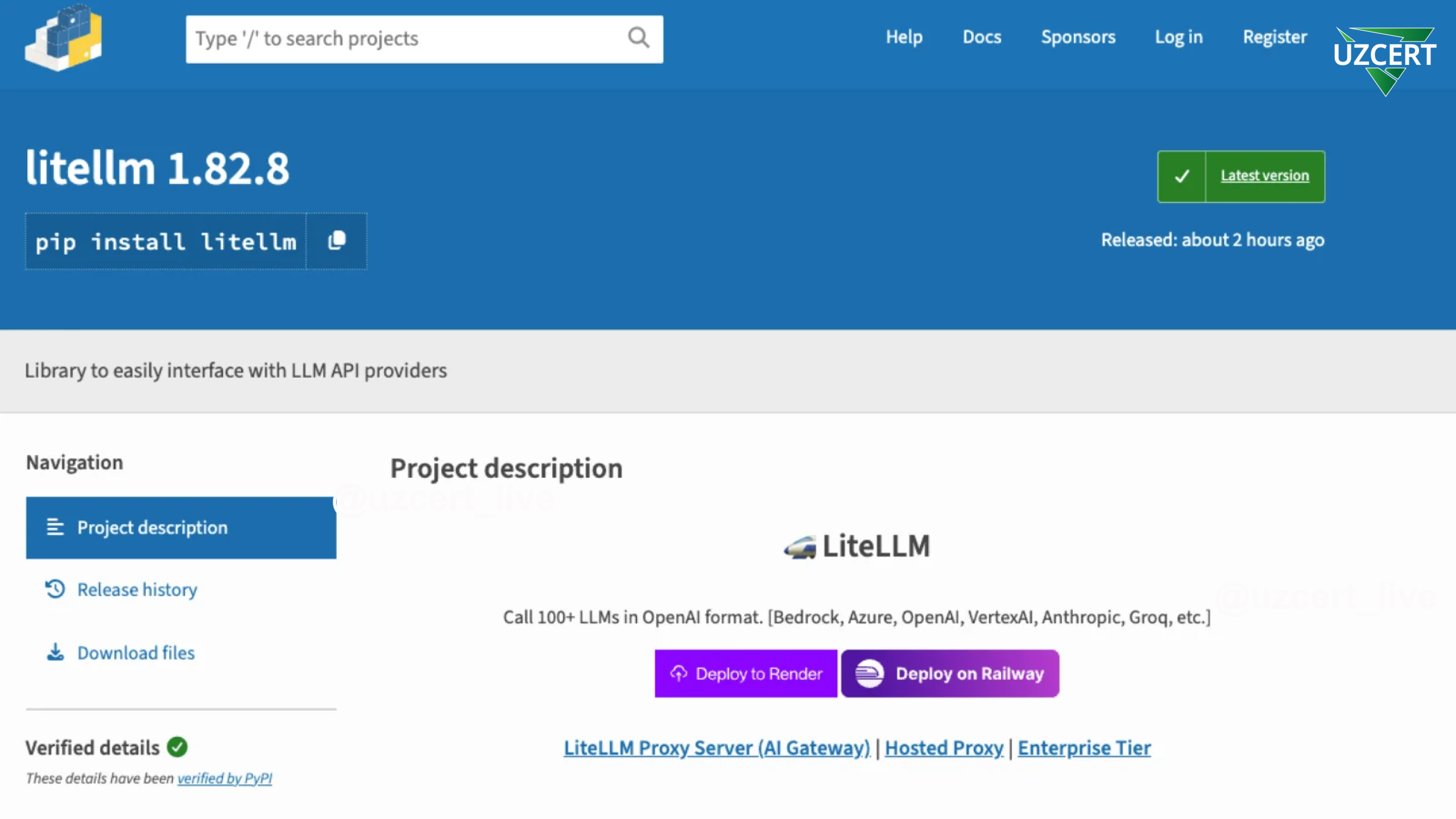

Python dasturchilari orasida keng qo‘llaniladigan, turli LLM (Large Language Model) provayderlari o‘rtasida so‘rovlarni yo‘naltirish uchun xizmat qiluvchi LiteLLM kutubxonasi hujumga uchradi. Har oyda 95 milliondan ortiq yuklab olinadigan ushbu kutubxonaning 1.82.7 va 1.82.8 versiyalari zararli kod bilan zararlangani aniqlandi.

Mazkur hodisa Endor Labs va JFrog mutaxassislari tomonidan aniqlangan bo‘lib, hujum ortida TeamPCP nomi bilan tanilgan tahdid aktyori turgani taxmin qilinmoqda.

E’tiborlisi shundaki, zararli kod rasmiy GitHub repozitoriyasiga emas, balki bevosita PyPI (Python Package Index) distributiviga joylashtirilgan. Bu esa dasturchilarni aldashning nihoyatda puxta o‘ylangan usuli hisoblanadi.

Hujum mexanizmi: yashirin koddan tizim darajasidagi nazoratgacha

Zararli faoliyat ikki bosqichda amalga oshirilgan:

1. Import paytidagi zararli yuklama (v1.82.7)

1.82.7 versiyada proxy_server.py fayliga atigi 12 qatorli, ammo base64 bilan yashirilgan zararli kod joylashtirilgan. Ushbu kod kutubxona import qilinganda avtomatik ishga tushadi.

2. Interpreter darajasidagi hujum (v1.82.8)

1.82.8 versiya esa yanada xavfli bo‘lib, unda litellm_init.pth fayli qo‘shilgan. Python muhiti .pth fayllarni avtomatik yuklagani sababli, zararli kod:

- hatto kutubxona import qilinmasa ham,

- har qanday Python ishga tushirilganda

fon rejimida ishga tushadi.

Bu esa hujumni deyarli sezilmas va maksimal darajada samarali qiladi.

Uch bosqichli zararli faoliyat

Zararli kod ishga tushgach, murakkab uch bosqichli hujumni amalga oshiradi:

1. Ma’lumotlarni yig‘ish (Credential harvesting)

Dastlab tizimdan quyidagi maxfiy ma’lumotlar yig‘iladi:

- SSH kalitlari

- AWS, GCP va Azure tokenlari

- Ma’lumotlar bazasi loginlari

- Kriptovalyuta hamyonlari

2. Shifrlash va uzatish

Olingan ma’lumotlar:

- AES-256-CBC va RSA-4096 algoritmlari yordamida shifrlanadi

tpcp.tar.gznomli arxivga jamlanadi- soxta domen orqali hujumchiga yuboriladi

3. Tizimga chuqur kirib borish (Persistence va lateral movement)

Agar tizim Kubernetes muhitida ishlayotgan bo‘lsa:

- service account token aniqlanadi

- barcha node’lar aniqlanadi

- har bir node’da imtiyozli konteynerlar ishga tushiriladi

Bundan tashqari:

systemdorqali yashirin servis (sysmon.service) yaratiladi- tizimga doimiy kirish (persistence) ta’minlanadi

- C2 server orqali qo‘shimcha buyruqlar yuklab olinadi

Ta’minot zanjiri hujumining kengayib borayotgan ko‘lami

TeamPCP guruhi so‘nggi bir oy ichida quyidagi platformalarni ham nishonga olgani aniqlangan:

- GitHub Actions

- Docker Hub

- npm

- OpenVSX

Ular ayniqsa xavfsizlik vositalarini nishonga olmoqda. Masalan:

- Trivy

- KICS

Bu esa hujumchilarga eng yuqori darajadagi (privileged) muhitlarga kirish imkonini beradi.

Aniqlangan IoC (Indicator of Compromise) belgilar

Quyidagi indikatorlar tizim zararlanganini ko‘rsatishi mumkin:

models.litellm.cloud— ma’lumot uzatish domenicheckmarx.zone/raw— zararli fayllar manbai~/.config/systemd/user/sysmon.service— yashirin servistpcp.tar.gz— o‘g‘irlangan ma’lumotlar arxivinode-setup-*— Kubernetes’dagi zararli podlar

Himoyalanish va tavsiyalar

Agar tashkilotingizda LiteLLM ishlatilgan bo‘lsa:

- Darhol versiyani tekshiring (faqat 1.82.6 xavfsiz hisoblanadi)

- Zararlangan tizimni to‘liq komprometatsiya qilingan deb qabul qiling

- Barcha parollar va tokenlarni almashtiring

- Kubernetes muhitini audit qiling

- systemd servislarini tekshiring

- Tarmoq trafikini tahlil qiling

Qo‘shimcha choralar:

- Dependensiyalarni “pinning” qilish

- SBOM (Software Bill of Materials) yuritish

- CI/CD pipeline’da xavfsizlik skanerlarini qo‘llash

- Zero Trust yondashuvini joriy etish

LiteLLM bilan bog‘liq ushbu hodisa ochiq manbali ekotizimdagi ishonch masalasini yana bir bor kun tartibiga olib chiqdi. Endilikda xavfsizlik faqat dasturiy kod sifati bilan emas, balki uning tarqatilish zanjiri bilan ham bevosita bog‘liq.

TeamPCP kabi tahdid aktyorlari esa aynan shu zaif nuqtadan foydalanib, eng himoyalangan tizimlarga ham kirib bormoqda. Shu bois, har bir tashkilot va mutaxassis “ishonch, lekin tekshir” tamoyiliga qat’iy amal qilishi zarur.