Kibana foydalanuvchilari diqqatiga: Xavfsizlik bo‘yicha muhim xabar!

Kibana – bu ma’lumotlarni vizuallashtirish va tahlil qilish uchun keng qo‘llaniladigan vosita bo‘lib, Elastic Stack tarkibiga kiradi. Yaqinda Elastic kompaniyasi Kibana’dagi jiddiy xavfsizlik zaifligini aniqladi va uni bartaraf etish uchun muhim xavfsizlik yangilanishini chiqardi. Mazkur zaiflik CVE-2025-25012 raqami bilan belgilangan bo‘lib, CVSS baholash tizimiga ko‘ra 9.9 ball (kritik) xavflilik darajasiga ega. Bu esa tajovuzkorlarga tizimda ixtiyoriy kod bajarish imkoniyatini yaratishi mumkinligini anglatadi.

Bu zaiflik Kibana dasturiy ta’minotida Prototip manipulyatsiyasi (prototype pollution) natijasida yuzaga keladi. Hujumchilar maxsus yaratilgan faylni yuklash va moslashtirilgan HTTP so‘rovlarini yuborish orqali ushbu zaiflikdan foydalana oladi. Natijada, tizimda zararli kodni ishga tushirish va undan noto‘g‘ri maqsadlarda foydalanish mumkin bo‘ladi.

Taqdim etilgan texnik ma’lumotlar

- CVE identifikatori: CVE-2025-25012

- Xavfsizlik reytingi:9.9 (Kritik)

- CVSS:3.1/AV:N/AC:L/PR:L/UI:N/S:C/C:H/I:H/A:H

- (Ushbu reytingning ma’nosi: zaiflik masofadan ekspluatatsiya qilinishi mumkin, kam murakkablik talab etadi, va foydalanuvchining aralashuvisiz amalga oshadi.)

- Ta’sir doirasi:

- Kibana 8.15.0 dan 8.17.0 gacha bo‘lgan versiyalar: ‘Viewer’ roliga ega foydalanuvchilar tomonidan ekspluatatsiya qilinishi mumkin.

- Kibana 8.17.1 va 8.17.2 versiyalari: Quyidagi maxsus imtiyozlarga ega foydalanuvchilar tomonidan ekspluatatsiya qilinishi mumkin:

- fleet-all

- integrations-all

- actions:execute-advanced-connectors

Agar siz hozircha Kibana dasturini yangilay olmasangiz, quyidagi vaqtinchalik himoya choralarini ko‘rib chiqishingiz tavsiya etiladi:

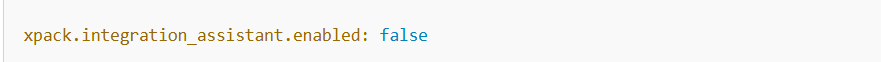

- Integration Assistant’ni o‘chirib qo‘yish

Kibana sozlamalariga quyidagi konfiguratsiyani qo‘shing:

Kibana 8.17.3 versiyasida ushbu zaiflik to‘liq tuzatildi.

Qo‘shimcha xavfsizlik tavsiyalari

- Darhol yangilashni amalga oshiring.

Kibana’ning 8.17.3 yoki undan keyingi versiyalariga yangilash – bu eng samarali himoya chorasidir. - Minimal imtiyoz tamoyiliga amal qiling.

Foydalanuvchilarga faqat zaruriy darajadagi ruxsatlarni bering. Ko‘p hollarda, ekspluatatsiya qilish imkoniyatiga ega bo‘lgan foydalanuvchilar ro‘yxatini qisqartirish orqali tahdid darajasini kamaytirish mumkin. - Loglarni kuzatib boring.

Kibana va Elasticsearch tizimlarida shubhali faoliyatni tekshirish uchun xavfsizlik loglarini kuzating. Noan’anaviy so‘rovlar yoki kutilmagan operatsiyalar aniqlansa, ularni darhol tahlil qilish lozim. - Tarmoq himoyasini kuchaytiring.

Kibana’ga faqat ishonchli IP-manzillardan kirish mumkin bo‘lishi uchun tarmoq darajasidagi cheklovlarni qo‘llash tavsiya etiladi. - Web Application Firewall (WAF) ishlatish.

Hujumlarni oldindan aniqlab, bloklash uchun xavfsizlik devorlarini va WAF tizimlarini sozlang.

Kibana’dagi CVE-2025-25012 zaifligi jiddiy tahdid tug‘dirishi mumkin, chunki u masofadan kod bajarish imkonini beradi. Ushbu ekspluatatsiyadan himoyalanish uchun tizimni darhol yangilash, vaqtinchalik himoya choralarini ko‘rish va foydalanuvchilar huquqlarini minimal darajada cheklash muhim hisoblanadi.

Agar siz Kibana’dan foydalanayotgan bo‘lsangiz, xavfsizlik bo‘yicha ushbu yangilanishni iloji boricha tezroq joriy qilishni unutmang!