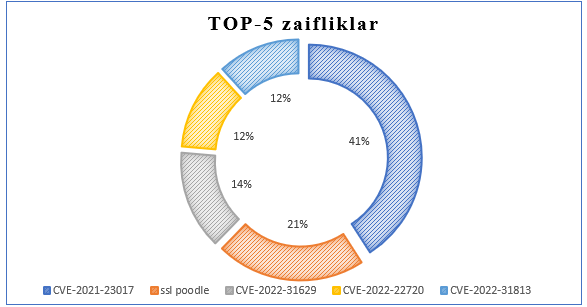

So’nggi 3 oyda «UZ» milliy segmentida eng ko‘p uchragan “TOP-5” ta zaifliklar

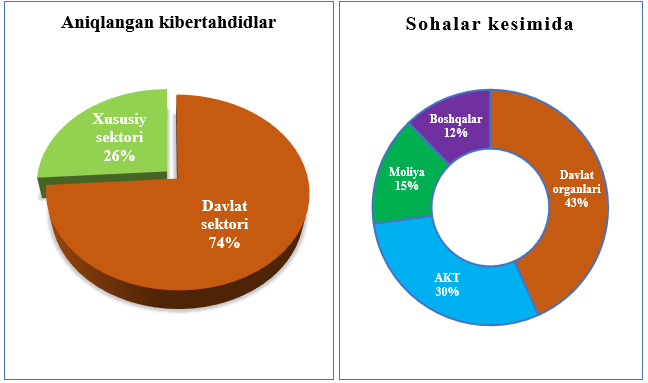

UZCERT xizmati tomonidan joriy yilning 3-chorak qismi mobaynida olib borilgan monitoring natijasida, Internet tarmog‘ining milliy segmentida 500 mingdan ortiq kibertahdidlar va zaifliklar to‘g‘risidagi to‘plangan ma’lumotlar tahlil qilingan. Xususan, davlat sektorida 410 724 ta, xususiy sektorida 144 705 ta kibertahdidlar aniqlangan.

Ushbu davr mobaynida tashkilotlarida (sohalar kesimida) aniqlangan umumiy kibertahdidlarning soni – (43%) davlat organlari va tashkilotlari, (30%) telekommunikatsiya operatori va provayderlar, (15%) bank va moliya sektorlariga taalluqlidir.

Davlat tashkilotlarning server va tarmoq qurilmalarida quyidagi eng ko‘p uchragan “TOP-5”ta zaifliklar:“CVE-2021-23017”, “SSL POODLE”, “CVE-2022-31629”, “CVE-2022-22720” va “CVE-2022-31813”. Ushbu turdagi zaifliklar 138 ta davlatorganlari va tashkilotlarda aniqlangan bo‘lib, ularni zudlik bilan bartaraf etish bo‘yicha tavsiyalar tegishli tashkilotlarga UZCERT xizmati tomonidan yuborildi.

CVE (Common Vulnerabilities and Exposures) — bu dasturiy ta’minotdagi ma’lum bo‘lgan zaifliklar ro‘yxati bo‘lib, ular tajovuzkorlar tomonidan kompyuter tizimlariga hujum qilish uchun foydalanilishi mumkin. Ro‘yxatdagi har bir zaiflikning o‘ziga xos ID raqami mavjud bo‘lib, unga nisbatan mustaqil ravishda yechim topish uchun tavsiyalar, patchlar yoki ishlab chiqaruvchilardan ko‘rsatmalar taqdim etiladi. CVE-zaifliklar ro‘yxati ishlab chiquvchilar va foydalanuvchilarga zaifliklarni tezda topish va ularni tuzatishga yordam beradi, bu orqali o‘z tizimlarini hujumlardan himoya qilishlari mumkin.

CVE-2021-23017 — DNS javoblarini qayta ishlash vaqtida bo‘shlik xatosi

(off-by-one error) tufayli tarmoq hujumchisi maydonchada chiqish imkoniyatiga ega bo‘lishi mumkin, bu esa keyingi “heap blokining metadata”ning eng kam ahamiyatga ega baytini ustidan yozishga olib kelishi mumkin. Bu ba’zi holatlarda masofaviy kod ijro etilishiga olib kelishi mumkin. Ushbu zaiflikning eng yuqori xavfi ma’lumotlarning maxfiyligi va yaxlitligi, shuningdek, tizimning mavjudligiga qaratilgan.

SSL POODLE (Padding Oracle On Downgraded Legacy Encryption) — 2014-yilda aniqlangan “SSL 3.0” (Secure Sockets Layer) protokolidagi xavfsizlik zaifligi. Bu zaiflik orqali hujumchilar “SSL 3.0” orqali amalga oshiriladigan shifrlangan aloqani buzish va maxfiy ma’lumotlarni o‘g‘irlash imkoniyatiga ega bo‘ladilar.

CVE-2022-31629 — PHP versiyalarida (7.4.31 dan oldin, 8.0.24 dan oldin va 8.1.11 dan oldin) topilgan o‘rta darajadagi zaiflikdir. Bu zaiflik orqali tarmoq yoki xuddi shu sayt (same-site) hujumchilari foydalanuvchi brauzerida xavfsiz bo‘lmagan “Cookie” yaratishi mumkin. PHP dasturlarida ushbu “Cookie” xato ravishda “__Host” yoki “__Secure-cookie” sifatida qabul qilinadi, bu esa xavfsizlik xatolariga, masalan,Cookie’larni o‘g‘irlash yoki ma’lumotlarni “manipulyatsiya” qilishga olib kelishi mumkin.

CVE-2022-22720 — “Apache HTTP Server” dasturida (2.4.52 va undan oldingi versiyalarida) aniqlangan zaiflikdir. Agar server so‘rovning tanasini to‘g‘ri rad etmasa, bu “HTTP Request Smuggling” deb ataladigan hujumga olib kelishi mumkin. Bu orqali xakerlar mijoz va server o‘rtasidagi so‘rovlarni “manipulyatsiya” qilishga muvaffaq bo‘lishadi.

CVE-2022-31813 — “Apache HTTP Server” dasturida topilgan zaiflik bo‘lib, bu orqali hujumchi “X-Forwarded-*” sarlavhalarini boshlang‘ich serverga uzatilmasligini ta’minlash orqali IP asosidagi autentifikatsiyani chetlab o‘tishi mumkin. Ushbu zaiflik “Apache HTTP Server” 2.4.53 va undan oldingi versiyalariga taalluqli. Zaiflik hujumchilarga IP asosidagi xavfsizlik cheklovlarini buzishga imkon beradi.

Yuqoridagi kibertahdidlar va zaifliklarni bartaraf etish uchun quyidagi ishlarni amalga oshirish tavsiya etiladi:

— qo‘shimcha xavfsizlik choralarni joriy qilish, masalan, tarmoq xavfsizligini oshirish va himoya devorlari (firewall)ni sozlash orqali xavfsizlikni mustahkamlash, xavfsizlik vositalar yordamida muntazam ravishda monitoringni olib borish hamda elektron jurnallarni tahlil qilish orqali, bo‘lishi mumkin bo‘lgan xavf-xatarlarni erta aniqlash va ularga samarali chora ko‘rish;

— operatsion tizimlari va dasturiy ta’minotlarning aktual versiyalardan foydalanish, yangilanishlarni doimiy kuzatib borish va joriy etish.