Cisco IOS XR dasturiy ta’minotida aniqlangan zaiflik tarmoq xavfsizligiga tahdid solmoqda

Cisco kompaniyasi o‘zining IOS XR dasturiy ta’minotida aniqlangan jiddiy xavfsizlik zaifligi haqida ogohlantirish berdi. Ushbu zaiflikni ekspluatatsiya qilish orqali tajovuzkorlar tarmoqda xizmat ko‘rsatishdan bosh tortish (DoS) holatini keltirib chiqarishlari mumkin. Zaiflik CVE-2025-20115 identifikatori bilan belgilangan bo‘lib, 8.6 CVSS ball bilan baholangan.

Ushbu zaiflik BGP konfederatsiya implementatsiyasidagi xotira buzilishi natijasida yuzaga keladi. BGP yangilanishlari tarkibida 255 yoki undan ortiq avtonom tizim raqamlariga (AS raqamlariga) ega AS_CONFED_SEQUENCE atributi bo‘lsa, tizimda bufer to‘lib ketishi sodir bo‘ladi va bu BGP jarayonining ishdan chiqishiga olib keladi.

Tajovuzkor ushbu zaiflikdan foydalanib, maxsus tayyorlangan BGP yangilanish paketlarini yuborishi mumkin. Agar bu muvaffaqiyatli amalga oshirilsa, BGP jarayoni qayta ishga tushadi, natijada tarmoqda xizmat ko‘rsatish to‘xtab qoladi.

Ushbu zaiflik Cisco IOS XR dasturiy ta’minotining quyidagi versiyalariga ta’sir qiladi:

✅ 7.11 va undan oldingi versiyalar

✅ 24.1 va undan oldingi versiyalar

✅ 24.2 dan 24.2.20 gacha bo‘lgan versiyalar

Agar ushbu versiyalarda BGP konfederatsiya funksiyasi yoqilgan bo‘lsa, tarmoq zaif hisoblanadi.

Zaiflikdan himoyalanish uchun tavsiyalar

1. Dasturiy ta’minotni yangilash (eng yaxshi usul)

Cisco kompaniyasi ushbu zaiflikni bartaraf etish uchun quyidagi yangilangan versiyalarni chiqardi:

🔹 24.2.21 (kelgusi versiya)

🔹 24.3.1

🔹 24.4

Shu sababli, imkon qadar tezroq ushbu versiyalarga yangilash tavsiya etiladi.

2. Muqobil yechim: Zaiflikni cheklash

Agar darhol yangilanishni o‘rnatish imkoniyati bo‘lmasa, Cisco quyidagi cheklovchi marshrutlash siyosatini tavsiya qiladi:

1️⃣ BGP AS_CONFED_SEQUENCE atributini 254 yoki undan kam AS raqamlariga cheklash uchun maxsus filtr yaratish:

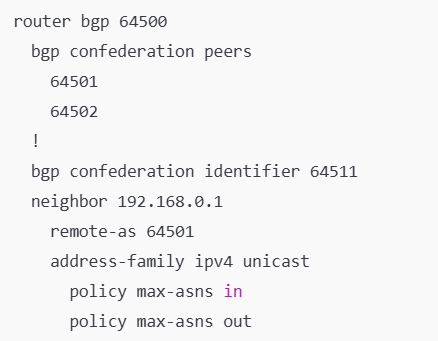

2️⃣ Ushbu siyosatni BGP qo‘shni qurilmalariga qo‘llash:

Ushbu cheklov uzun AS yo‘llari bo‘lgan zararli BGP yangilanishlarini avtomatik ravishda rad etadi va zaiflikdan foydalanish xavfini kamaytiradi.

Qo‘shimcha xavfsizlik choralari

🔹 Tarmoq konfiguratsiyasini tekshirish:

Quyidagi buyruq orqali qurilmangiz zaifligini tekshirishingiz mumkin:

Agar natijada «bgp confederation peers» sozlamasi chiqsa, tizim zaif bo‘lishi mumkin.

🔹 Xavfsizlik monitoringini kuchaytirish:

Tarmoqda shubhali BGP yangilanishlari yoki uzun AS yo‘llari paydo bo‘lsa, darhol chora ko‘rish tavsiya etiladi.

🔹 Tarmoq administratorlarini xabardor qilish:

Barcha tarmoq xavfsizligi mutaxassislari ushbu zaiflik haqida xabardor qilinishi va himoya choralarini ko‘rishlari lozim.

Cisco IOS XR dasturiy ta’minotidagi CVE-2025-20115 zaifligi katta xavf tug‘diradi. Tajovuzkorlar undan foydalanib, tarmoqni ishdan chiqarishi va xizmat ko‘rsatishdan bosh tortish holatini keltirib chiqarishi mumkin.

Tarmoq xavfsizligini ta’minlash uchun imkon qadar tezroq dasturiy ta’minotni yangilash yoki cheklovchi marshrutlash siyosatini joriy qilish tavsiya etiladi.

🚨 Eng muhimi: tizimlaringizni doimiy ravishda yangilab boring va xavfsizlik monitoringini kuchaytiring! 🚨