Smart kontraktlar xavfsizligi: OWASP 2025 Top 10 zaifliklari

Smart Contract (aqlli shartnoma) — bu blokcheyn texnologiyasi asosida ishlaydigan raqamli shartnoma bo‘lib, uning asosiy maqsadi muayyan shartlar bajarilganida avtomatik ravishda amalga oshadigan jarayonlarni boshqarishdir.

Oddiyroq qilib tushuntirganda, smart kontrakt — bu dastur yoki kod bo‘lagi bo‘lib, u oldindan belgilangan shartlarni bajarilishini ta’minlaydi. Ushbu shartlar bajarilganda, kontrakt avtomatik ravishda tegishli harakatlarni bajaradi.

Bugungi kunda smart kontraktlar moliyaviy texnologiyalar va blokcheyn ekotizimining ajralmas qismiga aylandi. Biroq, ularning xavfsizlik masalalari yechimi dolzarb bo‘lib qolmoqda. OWASP (Open Web Application Security Project) 2025-yil uchun smart kontraktlardagi eng xavfli 10 zaiflik ro‘yxatini e’lon qildi. Bu hujjat Web3 dasturchilari va xavfsizlik jamoalari uchun foydali bo‘lib, ularning zaifliklarni oldini olish borasida kerakli ko‘nikmalarni shakllantiradi.

Blokcheyn texnologiyalari va DeFi (Markazsiz moliya) sohalaridagi tez o‘sish bilan xavfsizlikni ta’minlash masalasi muhim ahamiyat kasb etmoqda. OWASPning ushbu ro‘yxati oxirgi yillarda uchragan eng dolzarb hujumlar va zaifliklarni aks ettiradi.

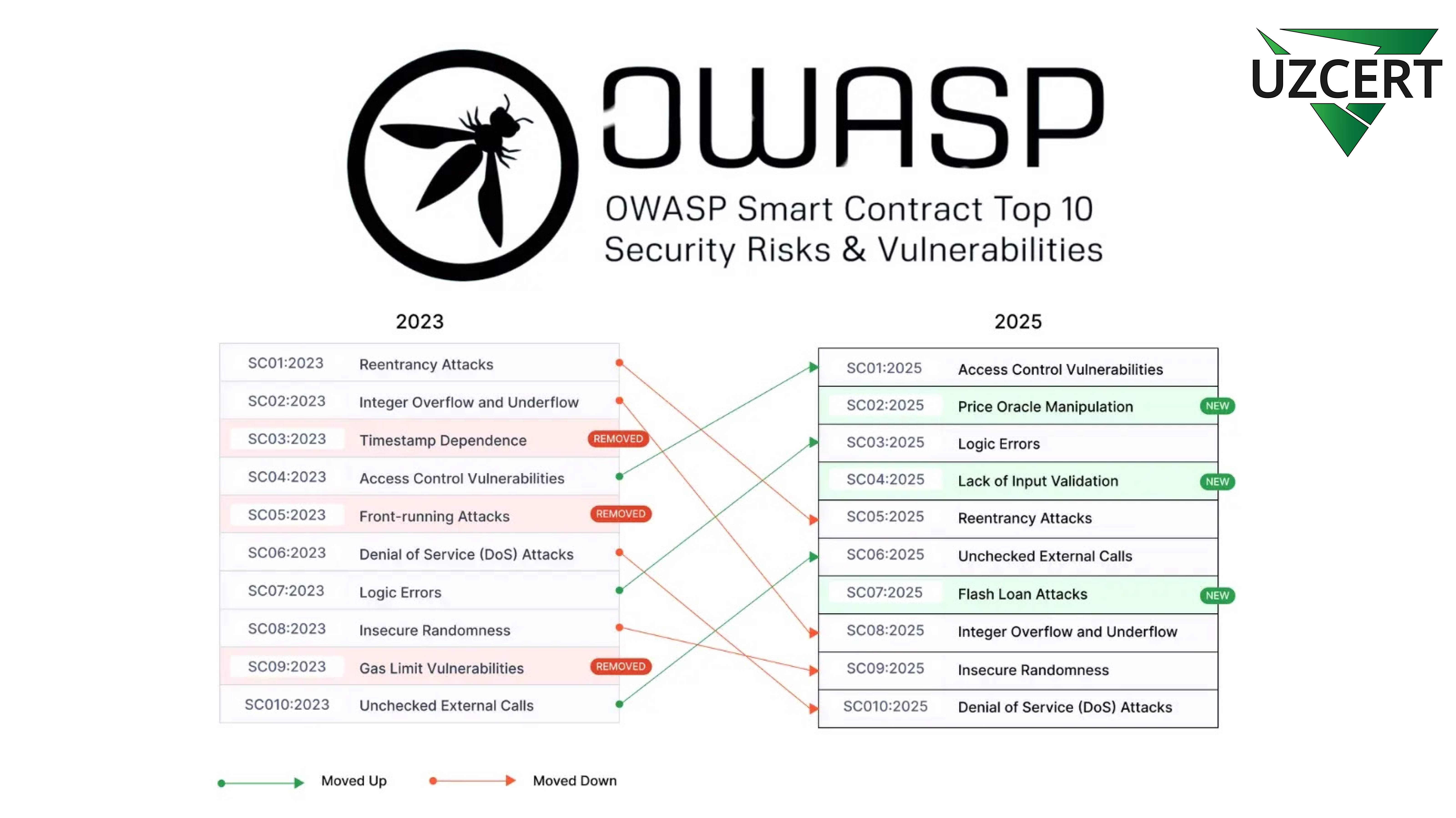

2023-yildan 2025-yilga o‘zgarishlar

2025-yil ro‘yxatida yangi zaifliklar paydo bo‘ldi. Masalan, narx orakullari manipulyatsiyasi va «Flash Loan» hujumlari alohida kategoriyaga kiritilgan. Avvalgi yillarda dolzarb bo‘lgan vaqtga bog‘liq zaifliklar va tranzaksiyalarni amalga oshirish uchun zarur hisoblash quvvati bilan bog‘liq muammolar esa yangi kategoriyalarga birlashtirildi.

OWASP Top 10 zaifliklari 2025

1. Access Control Vulnerabilities (Kirish nazorati zaifliklari)

Kirish nazorati zaifliklari ko‘pincha foydalanuvchilar yoki smart kontraktlardan ruxsatsiz foydalanishga olib keladi. Bu zaifliklar noto‘g‘ri huquqlarni boshqarish yoki autentifikatsiya jarayonidagi xatoliklar tufayli yuzaga keladi.

Chora-tadbirlar:

- Ruxsatlarni qat’iy tekshirish.

- Minimal huquqlar tamoyilini joriy etish.

- Kodni muntazam audit qilish.

2. Price Oracle Manipulation (Narx orakuli manipulyatsiyasi)

Narx orakullari smart kontraktlarga tashqi narxlar haqidagi ma’lumotlarni yetkazib beradi. Manipulyatsiya esa ushbu ma’lumotlarning noto‘g‘ri bo‘lishiga olib kelib, iqtisodiy zarar keltirishi mumkin.

Chora-tadbirlar:

- Decentralized orakullardan foydalanish.

- Narxlarni o‘rtacha ko‘rsatkichlar asosida hisoblash.

3. Logic Errors (Mantiqiy xatoliklar)

Bu xatoliklar smart kontraktning biznes mantiqi noto‘g‘ri ishlashi tufayli yuzaga keladi. Buning oqibatida noto‘g‘ri token chiqarilishi yoki mukofot tarqatish muammolari kelib chiqadi.

Chora-tadbirlar:

- Kodni sinchkovlik bilan testlash.

- Unit testlarni muntazam o‘tkazish.

4. Lack of Input Validation (Kiritmalarni tekshirishning yo‘qligi)

Kiritmalarni tekshirishning yo‘qligi zararli ma’lumotlarning smart kontraktga kirib, uning funksiyalarini buzishiga olib keladi.

Chora-tadbirlar:

- Har bir kiritmani validatsiya qilish.

- Static va dynamic analysis vositalaridan foydalanish.

5. Reentrancy Attacks (Reentrant hujumlar)

Bu hujumlar kontraktning tashqi funksiyasini chaqirish orqali bajarilayotgan tranzaksiyani buzishga olib keladi.

Chora-tadbirlar:

- State variables-ni yangilashdan oldin tashqi funksiyalarni chaqirmaslik.

ReentrancyGuardkabi xavfsizlik vositalaridan foydalanish.

6. Unchecked External Calls (Tekshirilmagan tashqi chaqiriqlar)

Tashqi chaqiriqlar muvaffaqiyatli bajarilgan-bajarilmaganligini tekshirmaslik tizimda noto‘g‘ri tranzaksiya ma’lumotlarini keltirib chiqarishi mumkin.

Chora-tadbirlar:

- Har bir chaqiruvning natijasini tasdiqlash.

- Try/Catch bloklaridan foydalanish.

7. Flash Loan Attacks (Tezkor kredit hujumlari)

Tezkor kreditlar bir tranzaksiya davomida kafolatsiz qarz olishga imkon beradi. Hujumchilar bundan foydalanib bozorlarga zarar yetkazadi yoki likvidlik hovuzlarini quritadi.

Chora-tadbirlar:

- Arbitrage imkoniyatlarini cheklash.

- Tezkor kreditlarga bog‘liq operatsiyalarni nazorat qilish.

8. Integer Overflow and Underflow (Sonlar chegarasidan oshib ketish)

Matematik hisob-kitoblar dasturiy cheklovlardan chiqib ketib, xatoliklar yoki hujumlarga sabab bo‘ladi.

Chora-tadbirlar:

- SafeMath kabi kutubxonalardan foydalanish.

- Kiritmalarni tekshirish va cheklovlarni belgilash.

9. Insecure Randomness (Noto‘g‘ri tasodifiylik)

Tasodifiy sonlarning noto‘g‘ri yoki oldindan bashorat qilinadigan tarzda generatsiya qilinishi hujumchilarga ularni ekspluatatsiya qilish imkonini beradi.

Chora-tadbirlar:

- VRF (Verifiable Random Functions) kabi vositalardan foydalanish.

- Blokchain tashqarisidagi randomness generatorlardan foydalanish.

10. Denial of Service (DoS) Attacks (Xizmatdan bosh tortish hujumlari)

Hujumchilar tizimdagi hisoblash quvvatlarini haddan tashqari yuklab, uning ishlashiga to‘sqinlik qiladi.

Chora-tadbirlar:

- Resurslarni cheklash siyosatlarini joriy etish.

- Loop’lardan saqlanish yoki ularni qat’iy nazorat qilish.

2024-yilda birgina kirish nazorati zaifliklari tufayli $953 million yo‘qotilgan. Shu bilan birga, mantiqiy xatolar $63 million, reentransiya hujumlari esa $35 million zarar keltirdi. Ushbu raqamlar smart kontrakt xavfsizligini kuchaytirish zaruriyatini yanada ko‘rsatib beradi.

OWASPning 2025-yilgi Smart Contract Top 10 ro‘yxati dasturchilar va xavfsizlik bo‘yicha mutaxassislar uchun qimmatli manba hisoblanadi. Bu hujjatni o‘rganib, dasturiy kodning har bir bosqichida xavfsizlikka alohida e’tibor berish mumkin.

Blokcheyn texnologiyalarining kelajagi xavfsizlikka bog‘liq. Shu sababli, Web3 loyihalarida eng yaxshi amaliyotlarni tatbiq etish foydalanuvchilar va investorlar orasida ishonchni oshirishga xizmat qiladi.