Telegram yordamida amalga oshirilgan global kiberhujum: 900+ tizim buzilgan!

Raqamli dunyo tobora kengayib, murakkablashib borar ekan, kiberjinoyatchilar ham o‘z uslublarini yangilab, yanada aqlli va avtomatlashtirilgan hujum mexanizmlarini ishlab chiqmoqda. Yaqinda aniqlangan keng ko‘lamli kiberhujum — aynan shunday xavfli evolyutsiyaning yorqin misolidir. Ushbu hodisada noma’lum xaker sun’iy intellekt, avtomatlashtirilgan skanerlar va Telegram botlar yordamida dunyo bo‘ylab 900 dan ortiq tashkilotni muvaffaqiyatli buzib kirishga erishgan.

Hujumlarning markazida Next.js platformasida aniqlangan muhim zaiflik — CVE-2025-55182, ya’ni React2Shell turadi. Ushbu zaiflik orqali hujumchilar ochiq tarmoqqa ulangan veb-ilovalarga kirib borib, serverlarda saqlanadigan .env fayllarni qo‘lga kiritgan. Bu fayllar esa ko‘pincha tizimning “yuragi” hisoblanadi — unda API kalitlari, parollar, tokenlar va boshqa maxfiy ma’lumotlar saqlanadi.

Natijada, oddiygina zaiflikdan foydalanish orqali butun infratuzilmaga eshik ochilgan.

“Bissa scanner”: avtomatlashtirilgan hujum mashinasi

Hujumchi tomonidan yaratilgan “Bissa scanner” nomli vosita bu kampaniyaning asosiy quroli bo‘lgan. U internetdagi minglab serverlarni skanerlab, zaif tizimlarni aniqlaydi, ekspluatatsiya qiladi va olingan ma’lumotlarni markaziy serverga uzatadi.

Ammo bu oddiy skanerdan ancha murakkab tizim edi. U quyidagi funksiyalarni o‘z ichiga olgan:

- Zaifliklarni aniqlash va ekspluatatsiya qilish

- O‘g‘irlangan ma’lumotlarni saralash va baholash

- Kirish darajasini tekshirish

- Eng qimmatli nishonlarni ajratib ko‘rsatish

Boshqacha aytganda, bu to‘liq avtomatlashtirilgan kiberhujum pipeline’i edi.

Telegram — boshqaruv markazi sifatida

Mazkur operatsiyaning eng qiziqarli va xavfli jihatlaridan biri — Telegram platformasining real vaqt rejimida boshqaruv vositasi sifatida qo‘llanilganidir.

Hujumchi @bissapwned_bot nomli bot orqali har bir muvaffaqiyatli buzib kirish haqida darhol xabardor bo‘lib turgan. Har bir xabar quyidagi ma’lumotlarni o‘z ichiga olgan:

- Nisha tashkilot identifikatori

- Bulut infratuzilmasi haqida ma’lumot

- Foydalanuvchi huquqlari darajasi

- Qo‘lga kiritilgan maxfiy ma’lumotlar

Bu esa hujumchiga yuzlab buzilgan tizimlarni oddiy messenjer orqali boshqarish va ustuvorlikka ko‘ra saralash imkonini bergan.

Sun’iy intellektning roli

Tahlillarga ko‘ra, hujumchi ish jarayonini optimallashtirish uchun AI vositalaridan ham foydalangan. Jumladan, Claude va boshqa yordamchi tizimlar orqali skriptlarni sozlash, xatolarni bartaraf etish va umumiy workflow’ni boshqarish amalga oshirilgan.

Bu esa kiberjinoyatlarning yangi bosqichga chiqqanini ko‘rsatadi — endi hujumlar nafaqat avtomatlashtirilgan, balki “aqlli” hamdir.

O‘g‘irlangan ma’lumotlar ko‘lami

Hujum natijasida o‘n minglab .env fayllar qo‘lga kiritilgan. Ular orasida quyidagi xizmatlarga tegishli maxfiy ma’lumotlar mavjud bo‘lgan:

- OpenAI va Anthropic API kalitlari

- Amazon Web Services va Microsoft Azure kirish tokenlari

- Stripe va PayPal to‘lov tizimlari ma’lumotlari

- MongoDB va Supabase bazalari

Bu esa moliyaviy yo‘qotishlar, ma’lumotlar sizib chiqishi va reputatsion zararlarning keng ko‘lamda yuzaga kelishiga sabab bo‘lishi mumkin.

Professional darajadagi infratuzilma

Tadqiqotchilar tomonidan aniqlangan ochiq serverda 13 mingdan ortiq fayl va 150 dan ziyod katalog mavjud bo‘lgan. Bu oddiy “data dump” emas, balki puxta tashkil etilgan operatsion markaz edi.

Bundan tashqari, hujumchi 65 mingdan ortiq arxiv fayllarni S3-mos bulut saqlash tizimiga yuklagani aniqlangan. Bu esa hujumlarning doimiy va uzluksiz davom etganini ko‘rsatadi.

Himoya choralariga nazar

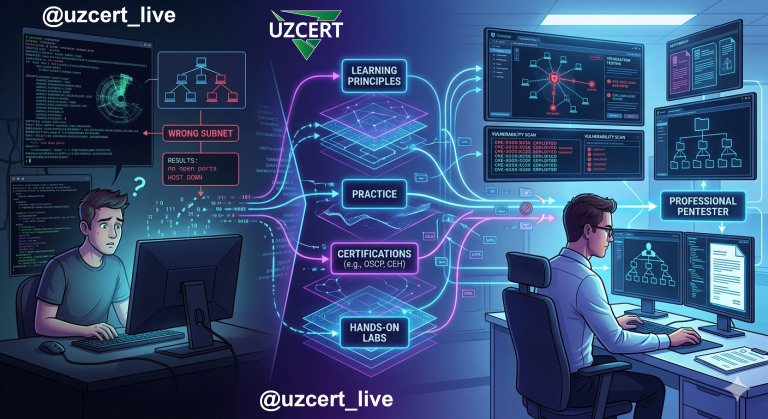

Mazkur hodisa tashkilotlar uchun bir nechta muhim saboqlarni beradi:

1. Tezkor patchlash

Zaifliklar aniqlanishi bilan darhol yangilanishlarni o‘rnatish zarur.

2. Maxfiy ma’lumotlarni boshqarish.env fayllarda saqlash o‘rniga maxsus secret manager tizimlardan foydalanish kerak.

3. Tarmoq nazorati

Serverlardan chiqayotgan trafikni kuzatish orqali shubhali aloqalarni aniqlash mumkin.

4. Credential rotatsiyasi

Kalitlar va parollar muntazam yangilanib turilishi lozim.

5. Canary tokenlar

Maxsus “soxta” ma’lumotlar orqali ruxsatsiz kirishni erta aniqlash mumkin.

React2Shell voqeasi shuni yaqqol ko‘rsatadiki, zamonaviy kiberhujumlar endi oddiy skriptlar yoki tasodifiy urinishlardan iborat emas. Ular puxta rejalashtirilgan, avtomatlashtirilgan va hatto sun’iy intellekt bilan boyitilgan murakkab tizimlarga aylangan.

Telegram kabi oddiy platformaning kiberhujum boshqaruv markaziga aylanishi esa xavfning qanchalik real va yaqin ekanini anglatadi.

Shu sababli, har bir tashkilot nafaqat texnologik jihatdan, balki strategik va operatsion darajada ham o‘z kiberxavfsizlik yondashuvini qayta ko‘rib chiqishi zarur. Aks holda, bugungi 900 ta qurbon ertaga minglab bo‘lishi hech gap emas.