Топ-10 инструментов динамического анализа вредоносного ПО для выявления современных угроз в 2025 году

Кибербезопасность сегодня является одной из самых актуальных областей. Современные вредоносные программы становятся все сложнее и могут легко обходить традиционные механизмы защиты. Именно для борьбы с такими угрозами используются инструменты динамического анализа. Эти инструменты позволяют запускать вредоносное ПО в специально контролируемой среде и изучать его поведение в режиме реального времени.

Динамический анализ – это процесс запуска вредоносного ПО в безопасной среде с целью наблюдения за его воздействием на систему. В отличие от статического анализа, который ограничивается исследованием кода программного обеспечения, динамический анализ позволяет отслеживать его поведение во время выполнения. Именно поэтому он играет важную роль в выявлении сложных или зашифрованных вредоносных программ.

При динамическом анализе вредоносное ПО проверяется по следующим параметрам:

- Изменения в файловой системе: создание новых файлов, модификация или удаление существующих.

- Сетевой трафик: какие серверы использует программа, устанавливает ли она соединение с серверами C2 (Command-and-Control) и передает ли данные.

- Воздействие на систему: изменения в реестре, процессах и службах.

- Системные вызовы API: какие запросы выполняет программа и с какой целью.

- Методы уклонения: какие механизмы использует вредоносное ПО для обхода антивирусных программ и инструментов анализа.

Современное вредоносное ПО становится все сложнее. Поэтому для эффективной борьбы с ним необходимы инструменты динамического анализа, которые обладают следующими преимуществами:

- Выявление новых угроз: обнаружение зашифрованного или сложного вредоносного кода.

- Выделение индикаторов компрометации (IoC): выявление вредоносных IP-адресов, URL-адресов, хешей файлов и ключей реестра.

- Получение данных в реальном времени: отслеживание процесса атаки и принятие оперативных мер.

- Полное понимание угроз: анализ целей и поведения программы.

- Киберразведка угроз: профилирование семейств вредоносных программ и групп угроз на основе результатов анализа.

Как проводится динамический анализ вредоносного ПО?

- Подготовка среды: настраивается виртуальная машина (VM) или изолированная песочница (sandbox).

- Запуск вредоносного ПО: инструментами, такими как ANY.RUN, Cuckoo Sandbox или Joe Sandbox, отслеживается активность программы.

- Мониторинг поведения: анализируются изменения в файлах, ключах реестра, процессах и сетевых соединениях.

- Сбор индикаторов компрометации: фиксируются важные данные, такие как IP-адреса и другие значимые признаки.

- Подготовка отчета: на основе полученных данных оценивается уровень угрозы и принимаются меры для обеспечения безопасности.

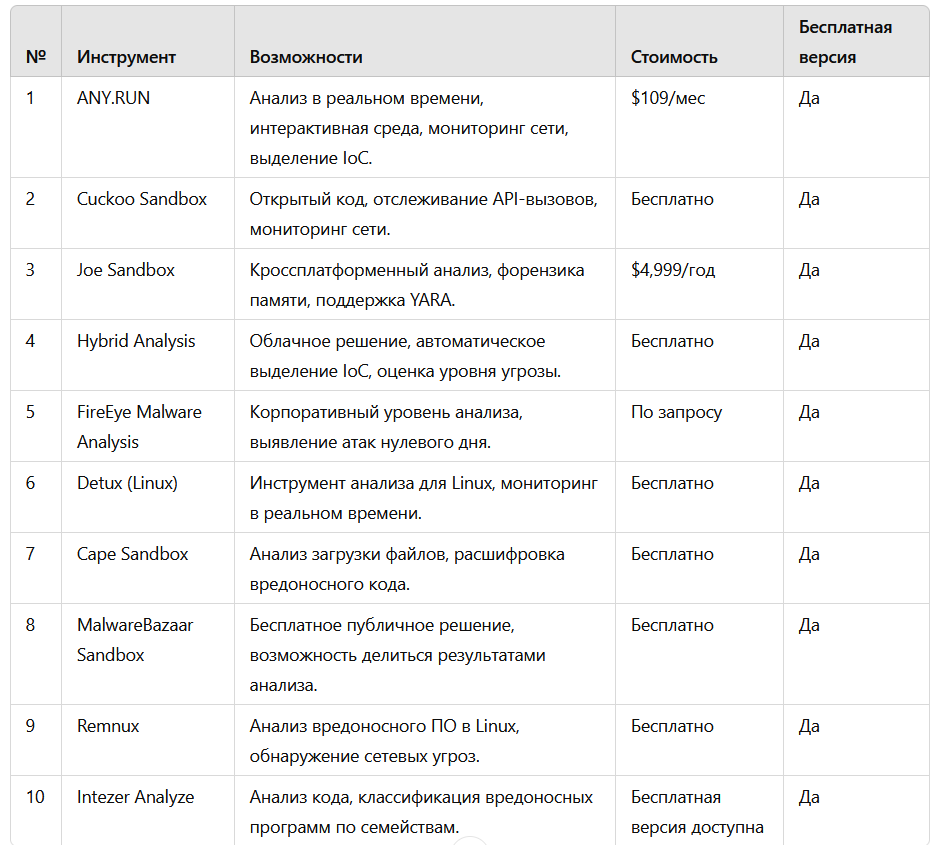

Топ-10 инструментов динамического анализа вредоносного ПО (2025)

Инструменты динамического анализа вредоносного ПО позволяют специалистам по кибербезопасности эффективно выявлять современные угрозы. Каждый инструмент обладает своими преимуществами, и выбор подходящего решения зависит от потребностей компании.

Если необходим интерактивный анализ в реальном времени, ANY.RUN – отличный вариант. Для тех, кто ищет бесплатное и открытое решение, Cuckoo Sandbox станет лучшим выбором.

Для систем Linux подойдут Detux или Remnux, а для продвинутого анализа памяти – Joe Sandbox или FireEye. Главное – подобрать инструмент, соответствующий вашим требованиям, и обеспечить высокий уровень кибербезопасности.