Обнаружена критическая уязвимость, ставящая под угрозу сайты WordPress!

Исследователи в области кибербезопасности выявили крайне опасную уязвимость в популярном плагине для WordPress — InstaWP Connect. Эта ошибка может подвергнуть тысячи сайтов атакам, осуществляемым удалённо.

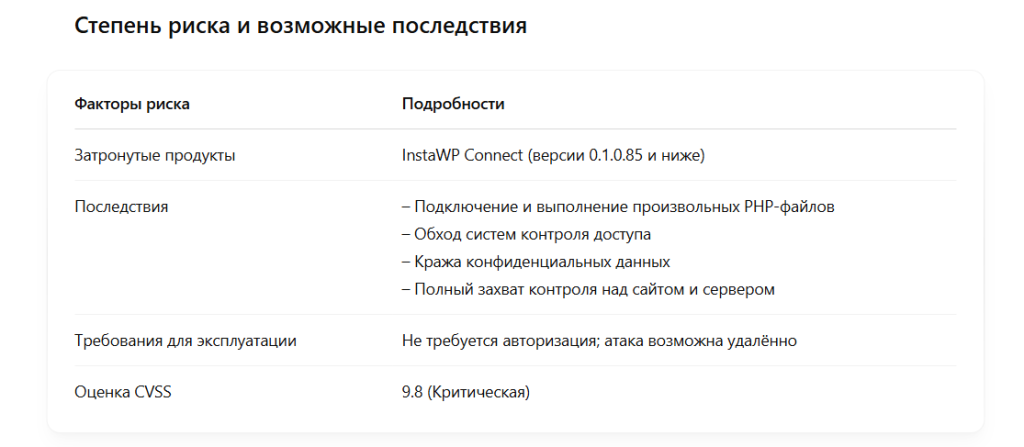

Эксперты компании Wordfence обнаружили и сообщили об уязвимости CVE-2025-2636, которая позволяет неавторизованным злоумышленникам выполнять произвольный код на сервере сайта.

Уязвимость получила наивысшую оценку по шкале CVSS — 9.8 баллов из 10 возможных.

Проблема затрагивает все версии плагина InstaWP Connect до версии 0.1.0.85 включительно.

Суть уязвимости связана с техникой Local File Inclusion (LFI) — локальное включение файлов. Ошибка заключается в том, что плагин недостаточно тщательно проверяет данные, введённые пользователем, и напрямую передаёт их в PHP-функции.

Уязвимость проявляется при работе с параметром instawp-database-manager. Используя специально сформированный HTTP-запрос, злоумышленник может подключить и выполнить любой файл на сервере.

Рекомендации для владельцев сайтов

- Всем пользователям, использующим плагин InstaWP Connect, необходимо немедленно обновить его до версии 0.1.0.86 или выше.

- Если обновление невозможно, рекомендуется временно отключить плагин до устранения уязвимости.

- В качестве дополнительной меры защиты рекомендуется использовать Web Application Firewall (WAF).

- Регулярно обновляйте все плагины и модули на вашем сайте.

Данная уязвимость является одной из самых опасных для пользователей WordPress. Особенно тревожно то, что злоумышленник может провести атаку без какой-либо авторизации, удалённо, используя простой HTTP-запрос.

Если владелец сайта не обновляет плагины своевременно и не заботится о защите сайта, это может привести к полной потере контроля над ресурсом.

Поэтому пользователям WordPress настоятельно рекомендуется всегда быть внимательными, своевременно обновлять плагины и модули, а также уделять особое внимание мерам кибербезопасности своих сайтов!