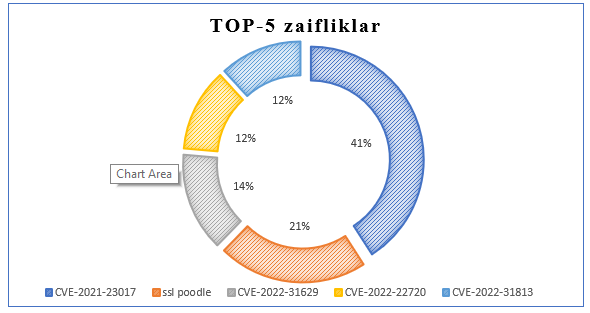

«ТОП-5» самых распространенных уязвимостей в национальном сегменте «UZ» за последние 3 месяца

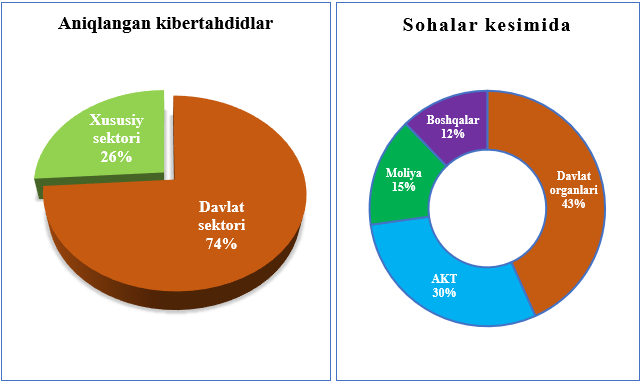

В результате мониторинга, проведенного службой UZCERT за 3 квартал текущего года, была проанализирована собранная информация о более чем 500 тысячах киберугроз и уязвимостей в национальном сегменте сети Интернет. В частности, в государственном секторе выявлено 410 724 киберугрозы, в частном секторе — 144 705.

Общее количество киберугроз, выявленных в организациях за этот период (в разрезе отраслей), относится к государственным органам и организациям (43%), операторам и провайдерам телекоммуникаций (30%), банковскому и финансовому секторам (15%).

«ТОП-5» наиболее часто встречающихся уязвимостей в серверах и сетевых устройствах государственных организаций: «CVE-2021-23017,» «SSL POODLE,» «CVE-2022-31629,» «CVE-2022-22720» и «CVE-2022-31813.» Уязвимости этого типа были выявлены в 138 государственных органах и организациях, и рекомендации по их немедленному устранению были направлены в соответствующие организации службой UZCERT.

CVE (Common Vulnerabilities and Exposures) — это список известных уязвимостей в программном обеспечении, которые могут быть использованы злоумышленниками для атаки на компьютерные системы. Каждая уязвимость в списке имеет уникальный идентификационный номер, а для самостоятельного исправления предоставляются рекомендации, исправления или инструкции от разработчиков. Список уязвимостей CVE помогает разработчикам и пользователям быстро находить и устранять уязвимости для защиты своих систем от атак.

CVE-2021-23017 — ошибка пробелов при обработке ответов DNS.

(ошибка отклонения на единицу), сетевой злоумышленник может выйти из поля, перезаписав младший значащий байт следующего «метаданных блока кучи». В некоторых случаях это может привести к удаленному выполнению кода. Наибольший риск этой уязвимости связан с конфиденциальностью и целостностью данных, а также доступностью системы.

SSL POODLE (заполнение Oracle при устаревшем шифровании более ранней версии) —

Уязвимость безопасности в протоколе SSL 3.0 (Secure Sockets Layer), обнаруженная в 2014 году. Эта уязвимость позволяет злоумышленникам взломать зашифрованную связь SSL 3.0 и украсть конфиденциальную информацию.

CVE-2022-31629 — в версиях PHP (до 7.4.31, до 8.0.24).

и до 8.1.11) — обнаружена умеренная уязвимость. Благодаря этой уязвимости злоумышленник в сети или на том же сайте может создать небезопасный файл cookie в браузере пользователя. В приложениях PHP этот «Cookie» ошибочно обрабатывается как «__Host» или «__Secure-cookie», что может привести к ошибкам безопасности, таким как кража файлов cookie или «манипулирование» данными.

CVE-2022-22720 — это уязвимость в HTTP-сервере Apache (версии 2.4.52 и более ранние). Если сервер неправильно отклоняет тело запроса, это может привести к атаке под названием «Контрабанда HTTP-запроса».

Благодаря этому хакерам удается «манипулировать» запросами между клиентом и сервером.

CVE-2022-31813 — это уязвимость HTTP-сервера Apache, которая

это позволяет злоумышленнику обойти аутентификацию на основе IP, гарантируя, что заголовки «X-Forwarded-*» не пересылаются на исходный сервер. Эта уязвимость затрагивает HTTP-сервер Apache версии 2.4.53 и более ранних версий. Эта уязвимость может позволить злоумышленникам обойти ограничения безопасности на основе IP.

Для устранения вышеперечисленных киберугроз и уязвимостей рекомендуется сделать следующее:

- введение дополнительных мер безопасности, например, усиление безопасности за счет повышения сетевой безопасности и настройки межсетевых экранов, регулярного мониторинга с использованием средств безопасности и анализа электронных журналов, для предотвращения потенциальных угроз, раннего обнаружения рисков и принятия эффективных мер против них;

- использование актуальных версий операционных систем и программного обеспечения, постоянный мониторинг и внедрение обновлений.